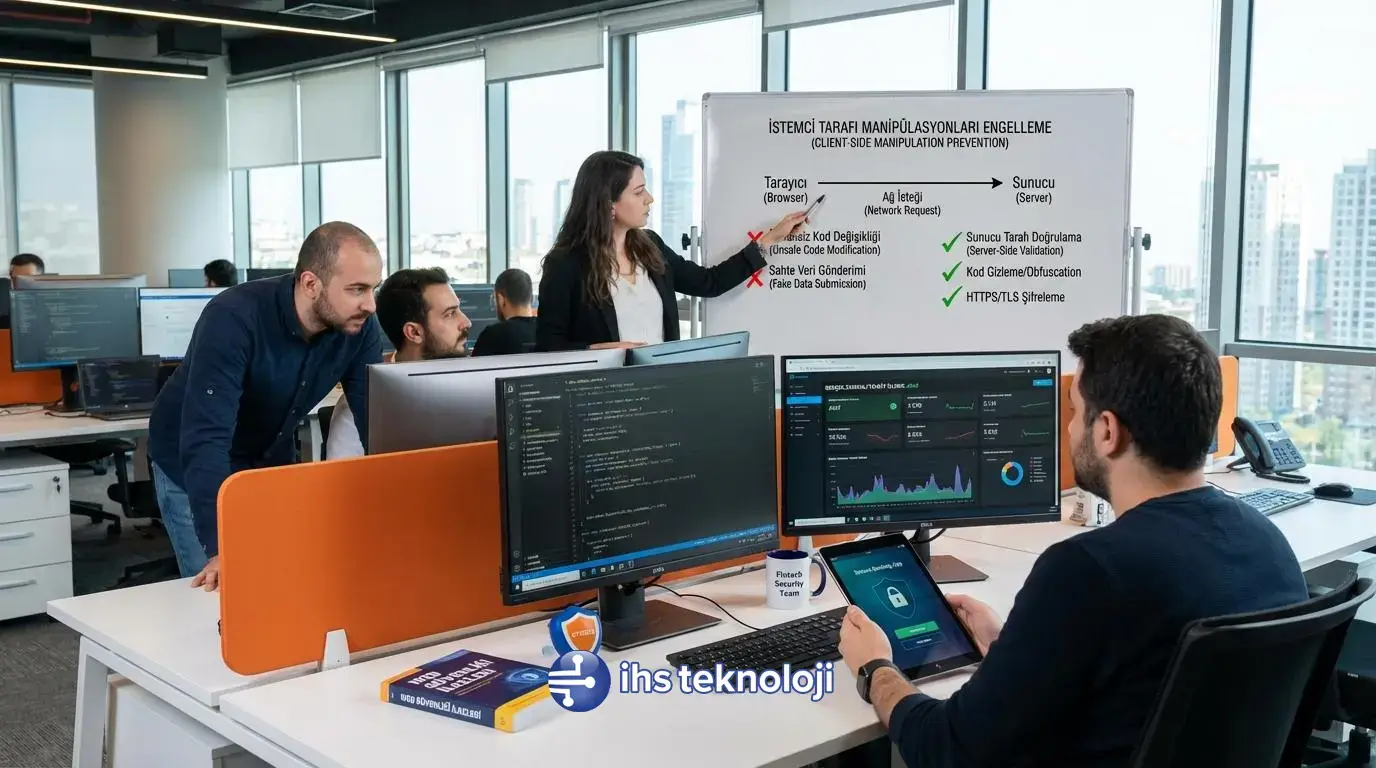

Web uygulamalarının güvenliği, genellikle sunucu taraflı önlemlerle sınırlı zannedilir. Ancak dijital tehditlerin evrimi, saldırganların artık doğrudan kullanıcının tarayıcısını, yani istemci tarafını hedef aldığını gösteriyor. İstemci tarafı manipülasyonu olarak bilinen bu saldırılar, geleneksel güvenlik duvarlarını ve sunucu kontrollerini kolayca atlatabilir. Saldırganlar, kullanıcının tarayıcısında çalışan kodları değiştirerek, otomasyon araçları kullanarak veya iş mantığını analiz ederek API’lerinizi suistimal edebilir, veri çalabilir ve finansal dolandırıcılık yapabilir. Bu nedenle, modern bir güvenlik stratejisi, tehdidi kaynağında, yani daha istemci tarafındayken durdurmayı hedeflemelidir.

İçindekiler

Toggleİstemci Tarafı (Client-Side) Güvenliğine Giriş

Dijital etkileşimlerin merkezinde yer alan web uygulamaları, kullanıcı ile sunucu arasındaki köprüyü kurar. Ancak bu köprünün kullanıcıya en yakın ayağı olan istemci tarafı, genellikle en zayıf halka olarak kalır. Bu bölümde, istemci tarafı güvenliğinin temellerini, geleneksel yaklaşımların neden yetersiz kaldığını ve bu zafiyetlerin işletmeler için ne gibi somut riskler doğurduğunu inceleyeceğiz.

İstemci Tarafı Manipülasyon Nedir?

İstemci tarafı manipülasyonu, bir saldırganın, son kullanıcının web tarayıcısı üzerinde çalışan uygulama kodlarını, ağ isteklerini veya kullanıcı arayüzünü kendi çıkarları doğrultusunda yetkisiz bir şekilde değiştirmesi, otomatize etmesi veya analiz etmesidir. Bu eylemler, sunucunun beklediği meşru kullanıcı davranışını taklit ederek veya değiştirerek güvenlik mekanizmalarını aldatmayı amaçlar. Saldırı, son kullanıcının cihazında gerçekleştiği için sunucu tarafından tespiti oldukça zordur.

Geleneksel Sunucu Taraflı Güvenlik Önlemlerinin Sınırları

Geleneksel güvenlik yaklaşımları, sunucuya ulaşan isteğin içeriğini analiz etmeye odaklanır. Güvenlik duvarları (WAF), IP tabanlı kısıtlamalar ve API hız limitleri gibi önlemler, bilinen saldırı kalıplarını engellemede etkilidir. Ancak bu yöntemler, isteğin kaynağının (istemcinin) gerçekten güvenilir olup olmadığını doğrulayamaz. Saldırgan, meşru bir kullanıcı gibi görünen ancak tamamen otomatikleştirilmiş bir script tarafından oluşturulan bir istek gönderdiğinde, sunucu taraflı kontroller bu isteği genellikle geçerli kabul eder. Bu durum, istemcinin bütünlüğünü ve güvenilirliğini doğrulayan ek bir katmana ihtiyaç duyulduğunu açıkça ortaya koyar.

İstemci Taraflı Zafiyetlerin İşletmeler İçin Oluşturduğu Riskler

İstemci tarafındaki güvenlik boşlukları, işletmeler için teorik bir problemden çok daha fazlasıdır; doğrudan finansal, operasyonel ve itibari sonuçlar doğurur.

Finansal Kayıplar ve Dolandırıcılık

Otomasyon botları, sınırlı sayıdaki ürünleri veya biletleri saniyeler içinde tüketebilir (scalping), sahte hesaplar açarak promosyonları suistimal edebilir veya dolandırıcılık amaçlı işlemler gerçekleştirebilir. Bu durum, hem doğrudan gelir kaybına hem de operasyonel maliyetlerin artmasına neden olur.

Veri Sızıntıları ve Fikri Mülkiyet Hırsızlığı

Veri kazıma (scraping) botları, web sitenizdeki ürün fiyatlarını, kullanıcı verilerini, içerikleri ve diğer hassas bilgileri sistematik olarak kopyalayabilir. Bu durum, rekabet avantajınızı kaybetmenize, müşteri verilerinin sızdırılmasına ve fikri mülkiyetinizin çalınmasına yol açabilir. Özellikle API’lerinizi hedef alan botlar, altyapınızdaki tüm verileri açığa çıkarabilir.

Marka İtibarı ve Kullanıcı Güveni Kaybı

Hesap ele geçirme saldırıları, sahte işlemler veya platformunuzun botlar tarafından istila edilmesi, kullanıcıların markanıza olan güvenini sarsar. Güvensiz bir platform imajı, müşteri kaybına ve uzun vadede onarılması zor itibar hasarlarına neden olur. Güven kaybı, özellikle fintech ve e-ticaret gibi rekabetçi sektörlerde yıkıcı olabilir.

Web Uygulamalarını Hedef Alan Yaygın İstemci Taraflı Saldırı Vektörleri

Saldırganlar, web uygulamalarının istemci tarafını hedef alırken çeşitli yöntemler kullanır. Bu saldırıların en yaygın olanları arasında kimlik bilgisi doldurma, veri kazıma, API’lerin tersine mühendislikle keşfedilmesi, oturum çalma ve “Ortadaki Adam” (Man-in-the-Middle) saldırıları bulunur. Bu vektörlerin her biri, farklı bir zafiyeti sömürerek işletmenizin dijital varlıkları için ciddi bir saldırı vektörü oluşturur.

Temel Manipülasyon Teknikleri ve Tehditler

İstemci tarafı saldırılarının arkasındaki mekanizmaları anlamak, onlara karşı etkili bir savunma geliştirmenin ilk adımıdır. Saldırganlar, hedeflerine ulaşmak için giderek daha sofistike hale gelen çeşitli otomasyon, analiz ve manipülasyon araçları kullanmaktadır. Bu bölümde, en yaygın kullanılan teknikleri ve bu tekniklerin oluşturduğu tehditleri ayrıntılı olarak ele alacağız.

Otomasyon ve Bot Faaliyetleri

Otomasyon, modern siber saldırıların temel taşıdır. Saldırganlar, insan müdahalesi olmadan binlerce hatta milyonlarca işlemi aynı anda gerçekleştirmek için botları ve otomasyon çerçevelerini kullanır.

Selenium ve Puppeteer Gibi Otomasyon Altyapıları

Aslen web uygulama testleri için geliştirilen Selenium ve Puppeteer gibi araçlar, saldırganların tarayıcı eylemlerini (tıklama, form doldurma, gezinme) programatik olarak kontrol etmesini sağlar. Bu araçlar, gerçek bir kullanıcıyı neredeyse mükemmel bir şekilde taklit ederek sunucu taraflı basit bot tespit sistemlerini kolayca atlatabilir.

Başsız (Headless) Tarayıcılar ve Script Tabanlı Saldırılar

Başsız tarayıcılar, bir kullanıcı arayüzü olmadan arka planda çalışan web tarayıcılarıdır. Bu özellik, sunucu kaynaklarını verimli kullanarak çok sayıda paralel saldırı oturumu başlatmayı mümkün kılar. Script tabanlı saldırılar, bu başsız tarayıcıları kullanarak API’lerinize doğrudan ve yüksek hacimli istekler gönderir, bu da DDoS benzeri etkilere yol açabilir.

Kimlik Bilgisi Doldurma (Credential Stuffing) ve Kaba Kuvvet (Brute-Force) Saldırıları

Saldırganlar, daha önceki veri sızıntılarından elde ettikleri milyonlarca kullanıcı adı ve şifre kombinasyonunu, otomasyon araçları kullanarak web sitenizin giriş formunda denerler. Bu yönteme “Credential Stuffing” denir. Başarılı bir eşleşme bulduklarında, kullanıcı hesabını ele geçirirler. Brute-force saldırıları ise belirli bir hesaba yönelik çok sayıda şifre denemesi yapmayı içerir.

Veri Kazıma (Scraping) ve İçerik Hırsızlığı

Veri kazıma, bir web sitesindeki verilerin otomatik yazılımlar aracılığıyla toplanarak yapılandırılmış bir formatta kaydedilmesi işlemidir. Bu eylem, masum bir veri toplamadan, yıkıcı bir fikri mülkiyet hırsızlığına kadar uzanabilir.

Fiyat, Ürün ve Kullanıcı Verilerinin Çalınması

E-ticaret ve pazaryerleri için fiyat ve stok bilgileri kritik öneme sahiptir. Rakipler, bu verileri otomatik olarak kazıyarak fiyat stratejilerinizi kopyalayabilir veya stok durumunuzu anlık olarak takip edebilir. Ayrıca, herkese açık kullanıcı profilleri veya içerikler de hedef alınarak veri tabanları oluşturulabilir.

Büyük Dil Modellerini (LLM) Eğitmek İçin İzinsiz Veri Toplama

Yapay zeka modellerinin, özellikle de Büyük Dil Modellerinin (LLM) yükselişiyle birlikte, web sitelerindeki içerikler değerli bir eğitim verisi haline gelmiştir. Gelişmiş kazıyıcılar, sitenizdeki tüm metin, resim ve diğer içerikleri, yapay zeka modellerini eğitmek amacıyla izinsiz olarak toplayabilir. Bu durum, içeriğinizin kontrolünüz dışında kullanılmasına yol açar.

Rakip Analizi ve Haksız Rekabet

Scraping, sadece veri hırsızlığı değil, aynı zamanda haksız rekabetin de bir aracıdır. Rakipler, pazar analizi yapmak, yeni ürünlerinizi ilk fark eden olmak veya pazarlama kampanyalarınızı takip etmek için sitenizi sürekli olarak tarayabilir. Bu durum, stratejik avantajınızı kaybetmenize neden olabilir.

Tersine Mühendislik ve Kod Analizi

Saldırganlar, uygulamanızın nasıl çalıştığını anlamak, zafiyetleri keşfetmek ve güvenlik önlemlerinizi atlatmak için istemci tarafı kodlarınızı analiz eder.

Geliştirici Araçları (DevTools) ile Kodun İncelenmesi

Tüm modern tarayıcılarda bulunan Geliştirici Araçları (DevTools), saldırganların JavaScript kodlarınızı incelemesi, ağ isteklerinizi görmesi ve DOM yapısını manipüle etmesi için güçlü bir araçtır. Güvenlik mantığınız istemci tarafında açıksa, bir saldırgan bunu kolayca analiz edebilir.

Aktif Hata Ayıklama (Debugging) ile İş Mantığının Çözümlenmesi

Hata ayıklama (debugging) modunu aktif hale getiren bir saldırgan, kodunuzun çalışmasını satır satır takip edebilir, değişkenlerin değerlerini anlık olarak okuyabilir ve uygulamanızın iş akışını en ince ayrıntısına kadar çözebilir. Bu, özellikle karmaşık algoritmaların veya şifreleme rutinlerinin anlaşılması için kullanılır.

API Uç Noktalarının ve Güvenlik Algoritmalarının Keşfedilmesi

Tersine mühendisliğin nihai hedefi, uygulamanızın sunucu ile iletişim kurmak için kullandığı gizli API uç noktalarını keşfetmektir. Bir saldırgan bu uç noktaları öğrendiğinde, web arayüzünü tamamen atlayarak doğrudan API’lerinize istek gönderebilir ve güvenlik kontrollerinizi bypass edebilir.

Oturum ve İşlem Manipülasyonu

Kullanıcı oturumunun ve işlemlerin güvenliği, istemci tarafı saldırılarının bir diğer önemli hedefidir. Bu saldırılar, meşru bir kullanıcının kimliğine bürünerek yetkisiz eylemler gerçekleştirmeyi amaçlar.

Oturum Çalma (Session Hijacking)

Saldırganlar, bir kullanıcının oturum kimliğini (session token veya cookie) ele geçirerek o kullanıcının oturumuna yetkisiz erişim sağlarlar. Bu token ele geçirildiğinde, saldırgan şifreye ihtiyaç duymadan kurbanın hesabında işlem yapabilir. Bu tür saldırılar genellikle Man-in-the-Middle (MiTM) atakları veya tarayıcıdaki zafiyetler aracılığıyla gerçekleştirilir.

Parametre Değişikliği ve Veri Enjeksiyonu

Bir kullanıcı bir işlem yaptığında (örneğin, bir ürün satın aldığında), tarayıcı sunucuya ürün ID’si ve fiyat gibi parametreler gönderir. Eğer bu parametreler sunucu tarafında tekrar doğrulanmazsa, saldırgan isteği yolda değiştirerek ürünün fiyatını düşürebilir veya farklı bir ürün sipariş edebilir. Bu, işlem bütünlüğünün ihlal edilmesinin en somut örneklerinden biridir.

| Tehdit Kategorisi | Kullanılan Teknikler | İşletme Üzerindeki Etkisi |

|---|---|---|

| Otomasyon ve Bot Faaliyetleri | Selenium, Puppeteer, Headless Tarayıcılar, Credential Stuffing | Finansal dolandırıcılık, altyapı maliyetlerinde artış, hesap ele geçirme |

| Veri Kazıma (Scraping) | Otomatik scriptler, veri toplama botları | Fikri mülkiyet hırsızlığı, haksız rekabet, veri sızıntısı |

| Tersine Mühendislik | DevTools kullanımı, Debugging, kod analizi | API suistimali, güvenlik mekanizmalarının atlatılması, iş mantığının kopyalanması |

| Oturum ve İşlem Manipülasyonu | Session Hijacking, parametre manipülasyonu | Yetkisiz hesap erişimi, finansal kayıplar, veri bütünlüğünün bozulması |

Modern Bir Savunma Stratejisi: Device Trust ile İstemci Doğrulama

Geleneksel sunucu taraflı güvenlik önlemlerinin yetersiz kaldığı noktada, modern bir savunma stratejisi devreye girer: istemcinin kendisini doğrulamak. Bu yaklaşım, sunucuya gelen bir isteğin yalnızca içeriğini değil, aynı zamanda kaynağının güvenilirliğini, bütünlüğünü ve meşruiyetini de sorgular. Tehdidi henüz kullanıcı cihazındayken tespit edip durdurmayı amaçlayan bu felsefe, Device Trust gibi çözümlerin temelini oluşturur.

İHS Teknoloji ve Fraud.com Tarafından Sunulan Device Trust Yaklaşımı

İHS Teknoloji, Fraud.com’un global tecrübesi ve kanıtlanmış teknolojisi ile yerel uzmanlığı birleştirerek, istemci tarafı güvenliği için bütünleşik bir platform olan Device Trust’ı sunar. Device Trust, bir isteğin gerçekten orijinal uygulamanızdan, manipüle edilmemiş bir tarayıcıdan ve güvenilir bir cihazdan geldiğini kriptografik yöntemlerle kanıtlayarak, modern siber tehditlere karşı proaktif bir savunma katmanı oluşturur.

WebAssembly (Wasm) Tabanlı Ajan Mimarisi ve Avantajları

Device Trust’ın web koruma modülü, standart JavaScript’in kolayca analiz edilebilir ve manipüle edilebilir yapısının aksine, WebAssembly (Wasm) adı verilen devrim niteliğinde bir teknoloji üzerine kurulmuştur. Bu mimari, güvenlik ajanının neredeyse kırılamaz bir kale gibi çalışmasını sağlar.

Manipülasyona Dirençli Yapı

WebAssembly, tarayıcıda çalışan, derlenmiş ve düşük seviyeli bir koddur. Saldırganların JavaScript kodlarını okuduğu gibi Wasm modüllerini okuması ve anlaması son derece zordur. Bu durum, güvenlik ajanının tersine mühendislik ile analiz edilmesini neredeyse imkansız hale getirir.

Yüksek Performans ve Düşük Gecikme

Wasm, derlenmiş bir format olduğu için JavaScript’e göre çok daha yüksek performansla çalışır. Bu sayede, güvenlik kontrolleri kullanıcı deneyimini olumsuz etkilemeden, milisaniyeler içinde arka planda gerçekleştirilir. Kullanıcılar herhangi bir yavaşlama hissetmezken, botlar ve saldırganlar anında tespit edilir.

Kendi Kendine Bütünlük Kontrolü

Device Trust’ın Wasm ajanı, kendi kod bütünlüğünü sürekli olarak denetleyen mekanizmalara sahiptir. Eğer bir saldırgan ajanın kodunu değiştirmeye veya devre dışı bırakmaya çalışırsa, ajan bu manipülasyonu anında tespit eder ve sunucuya durumu raporlayarak isteğin bloke edilmesini sağlar. Bu, ajanın bypass edilmesini önler.

Tarayıcı Parmak İzi ve Kalıcı Cihaz Kimliği

Device Trust, tarayıcının, işletim sisteminin ve donanımın yüzlerce farklı özelliğini analiz ederek her bir ziyaretçi için manipülasyona dirençli, benzersiz bir dijital parmak izi oluşturur. Bu kimlik, çerezler (cookies) veya IP adresi gibi kolayca değiştirilebilen bilgilere dayanmaz. Bu sayede bir saldırgan tarayıcı verilerini temizlese, VPN kullansa veya gizli moda geçse bile, sistem aynı cihazdan geldiğini tanımaya devam eder. Bu kalıcı kimlik, özellikle hesap ele geçirme (ATO) ve sahte hesap oluşturma girişimleriyle mücadelede kritik bir rol oynar.

Kriptografik Kanıt (Cryptogram) ile Her İsteğin Doğrulanması

Device Trust’ın en güçlü özelliklerinden biri, her API isteğini kriptografik bir kanıt (cryptogram) ile mühürlemesidir. Wasm ajanı, her istek için o anki tarayıcı parmak izini, tehdit analiz sonuçlarını ve isteğin kendisine özgü verileri içeren, tek kullanımlık ve imzalı bir kriptogram üretir. Sunucuya ulaşan her istek bu kriptogramı taşımak zorundadır. API ağ geçidiniz, bu kriptogramın geçerliliğini doğrulayarak isteğin gerçekten de güvenilir bir istemciden, değiştirilmeden geldiğini matematiksel olarak kanıtlar. Bu mekanizma, botların doğrudan API’lerinize saldırmasını imkansız hale getirir.

Device Trust WEB Modülü ile Uygulamalı Koruma Yöntemleri

Teorik savunma stratejilerini somut ve etkili koruma kalkanlarına dönüştüren Device Trust WEB modülü, işletmelerin karşılaştığı en yaygın ve en tehlikeli istemci tarafı tehditlerine karşı özelleştirilmiş çözümler sunar. Bu modül, WebAssembly tabanlı ajan mimarisi ve kalıcı cihaz kimliği gibi temel teknolojileri kullanarak, botlardan veri kazıyıcılara, tersine mühendislik girişimlerinden dolandırıcılık faaliyetlerine kadar geniş bir yelpazede proaktif bir savunma sağlar.

Gelişmiş Bot ve Otomasyon Engelleme

Device Trust, CAPTCHA gibi kullanıcı deneyimini bozan yöntemlere ihtiyaç duymadan, botları ve otomatik saldırıları arka planda sessizce durdurur.

Otomatik Alım (“Scalping”) Botlarının Durdurulması

E-ticaret, biletleme ve etkinlik platformlarında, “scalping” botları sınırlı stokları saniyeler içinde tüketerek gerçek kullanıcıların erişimini engeller. Device Trust, bu botların insan hızının ötesindeki davranışlarını, otomasyon araçlarının bıraktığı dijital izleri ve anormal istek kalıplarını tespit ederek, daha işlem tamamlanmadan bu girişimleri bloke eder.

Sahte Hesap Oluşturma ve Form Doldurma Girişimlerinin Engellenmesi

Promosyonları suistimal etmek, spam yaymak veya sahte yorumlar oluşturmak amacıyla kullanılan botlar, kayıt formlarını otomatik olarak doldurur. Device Trust’ın kalıcı cihaz kimliği özelliği, aynı cihazdan gelen çok sayıda hesap açılışını anında işaretler ve engeller. Bu sayede sadece gerçek kullanıcıların sisteme kaydolması sağlanır.

Anti-Scraping ile Veri ve Fikri Mülkiyet Koruması

Platformunuzdaki değerli verileri ve içerikleri otomatik araçlardan korumak, rekabet avantajınızı ve fikri mülkiyetinizi güvence altına alır.

Yapay Zeka Tabanlı Kazıyıcıların ve Tarayıcıların Tespiti

Modern veri kazıyıcılar, basit botlardan çok daha akıllıdır ve insan davranışını taklit etmeye çalışır. Device Trust, tarayıcı ortamındaki en ince anormallikleri bile tespit edebilen gelişmiş algoritmaları sayesinde, en sofistike yapay zeka tabanlı scraper’ları bile tanır ve API ile veri tabanlarınıza erişimlerini keser.

Video ve İçeriklerin Yetkisiz İndirilmesinin Önlenmesi

Eğitim platformları, medya siteleri veya abonelik bazlı içerik sağlayıcıları için video ve premium içeriklerin korunması hayati önem taşır. Device Trust, içeriklerinize erişmeye çalışan isteğin kaynağının meşru bir kullanıcı oturumu olup olmadığını doğrulayarak, otomatik indirme araçlarının ve içerik gömme (embedding) girişimlerinin önüne geçer.

Tersine Mühendisliğe Karşı Proaktif Savunma

Saldırganların uygulamanızın sırlarını keşfetmesini engellemek, API’lerinizin ve iş mantığınızın uzun vadeli güvenliğini sağlar.

Geliştirici Araçları (DevTools) Açıldığında Tespit ve Müdahale

Device Trust Wasm ajanı, tarayıcıda Geliştirici Araçları’nın (DevTools) açıldığını anında tespit edebilir. Bu durum tespit edildiğinde, sistem otomatik olarak sunucuya bir uyarı gönderebilir, kullanıcının oturumunu sonlandırabilir veya kritik işlemler yapmasını engelleyerek saldırganın kodunuzu analiz etmesini durdurabilir.

Hata Ayıklama (Debugging) Oturumlarının Bloke Edilmesi

Aktif bir hata ayıklama (debugging) oturumu, tersine mühendisliğin en tehlikeli adımıdır. Device Trust, bu tür oturumları proaktif olarak algılar ve anında sonlandırır. Bu, saldırganın uygulamanızın çalışma zamanındaki davranışını izlemesini ve güvenlik kontrollerinizi atlatmak için zafiyet aramasını imkansız hale getirir.

Kimlik ve Dolandırıcılık Yönetimi

Kullanıcı kimliğini cihazla ilişkilendirmek, modern kimlik hırsızlığı ve dolandırıcılık senaryolarına karşı en etkili savunma yöntemlerinden biridir.

Gizli Mod (Incognito) Tespiti ile Riskli Oturumların İşaretlenmesi

Saldırganlar ve dolandırıcılar, kimliklerini ve eylemlerini gizlemek için sıkça tarayıcıların gizli mod (Incognito) özelliğini kullanır. Device Trust, bir oturumun gizli modda açıldığını tespit edebilir. Bu bilgi, risk skorlaması için değerli bir veri noktasıdır ve bu tür oturumlarda ek doğrulama adımları (MFA gibi) talep etmenize veya yüksek riskli işlemleri kısıtlamanıza olanak tanır.

Hesap Ele Geçirme (ATO) Saldırılarına Karşı Cihaz Temelli Koruma

Bir kullanıcının şifresi çalınsa bile, Device Trust’ın kalıcı cihaz kimliği sayesinde koruma devam eder. Saldırgan, çalıntı kimlik bilgileriyle farklı bir cihazdan giriş yapmaya çalıştığında, sistem bu cihazın daha önce kullanıcıyla ilişkilendirilmemiş olduğunu anlar ve girişi bloke eder veya ek doğrulama adımları başlatır. Bu, Hesap Ele Geçirme (ATO) saldırılarına karşı güçlü bir savunma hattı oluşturur.

İşlem Bütünlüğü Denetimi ve API Güvenliği

İstemci ile sunucu arasındaki veri akışının güvenliği, finansal işlemlerin ve hassas veri transferlerinin temelini oluşturur.

İmzalı Kriptogramlar ile API İsteklerinin Mühürlenmesi

Her API isteği, Device Trust tarafından oluşturulan ve o isteğe özel olan bir kriptogram ile imzalanır. Bu imza, isteğin meşru bir istemciden geldiğini ve yolda değiştirilmediğini garanti eder. Doğrudan API’lerinize saldırmaya çalışan botların veya script’lerin geçerli bir kriptogram üretmesi imkansızdır, bu nedenle istekleri API ağ geçidiniz tarafından anında reddedilir.

İstemci ve Sunucu Arasındaki Veri Akışının Manipülasyona Karşı Korunması

Kriptogramlar, aynı zamanda işlem bütünlüğünü de sağlar. Örneğin, bir ödeme işlemi sırasında gönderilen tutar veya ürün bilgisi gibi kritik veriler de imzanın bir parçasıdır. Eğer bir saldırgan araya girerek bu verileri değiştirmeye çalışırsa (örneğin fiyatı düşürürse), imza geçersiz hale gelir ve sunucu bu manipüle edilmiş işlemi reddeder. Bu, enjeksiyon ve “tampering” saldırılarına karşı tam koruma sağlar.

| Koruma Yöntemi | Hedeflenen Tehdit | Sağladığı Fayda |

|---|---|---|

| Gelişmiş Bot Engelleme | Scalping Botları, Sahte Hesap Oluşturma | Adil rekabet ortamı, promosyon suistimalinin önlenmesi, temiz kullanıcı veritabanı. |

| Anti-Scraping | Veri Kazıyıcılar, İçerik Hırsızlığı | Fikri mülkiyetin korunması, rekabet avantajının sürdürülmesi. |

| Tersine Mühendislik Savunması | DevTools ve Debugger Analizi | API güvenliği, iş mantığının gizliliği, algoritmaların korunması. |

| Cihaz Temelli Kimlik Yönetimi | Hesap Ele Geçirme (ATO), Dolandırıcılık | Kullanıcı hesap güvenliğinin artırılması, finansal kayıpların azaltılması. |

| İşlem Bütünlüğü Denetimi | Parametre Manipülasyonu, Veri Enjeksiyonu | Finansal işlemlerin güvenliği, veri akışının bütünlüğünün sağlanması. |

Mobil ve Web Platformları İçin Bütünleşik Güvenlik Felsefesi

Siber tehditler platform ayırt etmez; mobil uygulamalarınız kadar web uygulamalarınız da risk altındadır. Modern bir güvenlik stratejisi, tüm dijital kanallarınızı kapsayan, tutarlı ve bütünleşik bir yaklaşım gerektirir. Device Trust, bu felsefeyi benimseyerek, mobil ve web platformları için ortak bir tehdit istihbaratı ve koruma mimarisi sunan modüler bir yapıya sahiptir. Her bir modül, belirli bir saldırı yüzeyini korumak için tasarlanmıştır ve birlikte çalıştıklarında uçtan uca, katmanlı bir güvenlik zırhı oluştururlar.

CORE SDK: Çalışma Zamanı Bütünlüğü ve Ortam Güvenliği

Mobil güvenliğin temel katmanı olan CORE SDK, uygulamanızın çalıştığı ortamın güvenilirliğini garanti altına alır. Cihazın root veya jailbreak yapılıp yapılmadığını, bir emülatör üzerinde çalışıp çalışmadığını veya Frida gibi dinamik analiz araçlarının (hooking) müdahalesine maruz kalıp kalmadığını anlık olarak tespit eder. Bu modül, uygulamanızın sadece güvenli ve orijinal ortamlarda çalışmasını sağlayarak saldırı yüzeyini en başından daraltır.

ZERO SDK: Donanım Tabanlı Kimlik ve SIM Swap Koruması

ZERO SDK, güvenliği bir adım öteye taşıyarak kimlik ve işlem doğrulama üzerine odaklanır. Uygulama silinse bile değişmeyen, donanım tabanlı kalıcı bir cihaz parmak izi oluşturur. Bu benzersiz kimlik, kullanıcı oturumunu fiziksel cihaza kriptografik olarak “mühürler”. Bu sayede, SIM Swap saldırılarında telefon numarası çalınsa veya SMS OTP’leri ele geçirilse bile, saldırgan doğru cihaza sahip olmadığı için hesaba erişemez.

FORT SDK: Uçtan Uca Veri Şifreleme ve Ağ Güvenliği

Veri güvenliğine odaklanan FORT SDK, hem cihazda durağan halde bulunan (data-at-rest) hem de ağ üzerinde transfer edilen (data-in-transit) verileri korur. Dinamik SSL Pinning özelliği ile “Ortadaki Adam” (MiTM) saldırılarını engeller. Güvenli Kasa (Secure Vault) ile API anahtarı gibi hassas bilgileri cihazda şifreli saklarken, uçtan uca şifreleme ile verinin daha cihazdan çıkmadan şifrelenmesini ve sunucuya kadar güvenle taşınmasını sağlar.

MALWARE SDK: Cihazdaki Kötü Amaçlı Yazılımlara Karşı Savunma

MALWARE SDK, uygulamanızın dışındaki tehditlere karşı bir kalkan görevi görür. Cihazda yüklü olan diğer uygulamaları tarayarak bilinen kötü amaçlı yazılımları, casus yazılımları ve uygulamanızın sahte/korsan kopyalarını tespit eder. Özellikle SMS okuma veya ekran kaydı gibi tehlikeli izinleri kötüye kullanan uygulamaları belirleyerek, kullanıcı verilerinin çalınmasını ve hesap ele geçirme girişimlerini proaktif olarak engeller.

WEB Modülü: Tarayıcı Tabanlı Tehditlere Karşı Bütünleşik Koruma

Bu makalenin odak noktası olan WEB modülü, mobil SDK’larla aynı bütünleşik felsefeyi web platformuna taşır. WebAssembly tabanlı ajan sayesinde botları, veri kazıyıcıları, tersine mühendislik girişimlerini ve dolandırıcılığı engeller. Mobil ve web modülleri, ortak bir risk motoru ve yönetim paneli üzerinden çalışarak, bir kanalda tespit edilen bir tehdidin diğer kanallar için de bir alarm oluşturmasını sağlar. Bu sayede, bir kullanıcının mobil cihazındaki şüpheli bir aktivite, web oturumundaki risk skorunu da anlık olarak etkileyebilir.

İstemci Tarafı Web Güvenliği İçin Neden İHS Teknoloji’yi Tercih Etmelisiniz?

İstemci tarafı güvenliği, sadece bir ürün veya araç meselesi değil, doğru teknoloji, uzmanlık ve stratejinin birleşimidir. İHS Teknoloji, sunduğu Device Trust platformu ile işletmelerin bu karmaşık ve dinamik tehdit ortamında bir adım önde olmasını sağlayan benzersiz avantajlar sunar.

Fraud.com’un Kanıtlanmış Global Teknolojisi ve İHS’nin Yerel Uzmanlığı

Device Trust, dolandırıcılık tespiti ve önleme alanında dünyanın önde gelen teknoloji sağlayıcılarından Fraud.com’un altyapısını kullanır. Bu global güç, İHS Teknoloji’nin Türkiye pazarındaki derin tecrübesi, yerel regülasyonlara hakimiyeti ve mühendislik yetenekleriyle birleşerek, hem dünya standartlarında bir teknoloji hem de yerel ihtiyaçlara tam uyumlu bir çözüm sunar.

CAPTCHA Gibi Araçlara İhtiyaç Duymadan Kullanıcı Deneyimini Koruyan Yaklaşım

Güvenlik önlemleri, kullanıcı deneyimini engellememelidir. Device Trust, botları ve otomatik saldırıları tespit etmek için CAPTCHA gibi kullanıcıyı yoran ve dönüşüm oranlarını düşüren yöntemlere başvurmaz. Tüm güvenlik analizleri, milisaniyeler içinde arka planda, tamamen görünmez bir şekilde çalışır. Bu sayede, meşru kullanıcılarınız sürtünmesiz bir deneyim yaşarken, tehditler anında durdurulur.

WebAssembly (Wasm) ile Sağlanan Üst Düzey Güvenlik ve Performans

Device Trust’ın WebAssembly (Wasm) tabanlı mimarisi, onu standart JavaScript tabanlı çözümlerden ayırır. Wasm’ın manipülasyona karşı doğal direnci ve yüksek performansı, güvenlik ajanının hem daha güvenli hem de daha hızlı çalışmasını sağlar. Bu teknolojik üstünlük, en sofistike saldırganların bile tersine mühendislik girişimlerini sonuçsuz bırakır.

Sektörlere Özel Yapılandırılabilen Esnek ve Modüler Çözümler

Her sektörün ve her işletmenin güvenlik ihtiyaçları farklıdır. Device Trust, modüler yapısı sayesinde esnek bir çözüm sunar. Bir e-ticaret sitesinin önceliği “scalping” botlarını engellemek iken, bir finansal kurum için hesap ele geçirme koruması daha kritik olabilir. Platform, bu ihtiyaçlara göre özelleştirilebilir ve işletmeniz büyüdükçe yeni modüllerle kolayca ölçeklendirilebilir.

Mobil ve Web Varlıklarınız İçin Tek ve Bütünleşik Bir Güvenlik Platformu

İHS Teknoloji, sadece web için değil, mobil uygulamalarınız için de aynı yüksek standartlarda koruma sunar. Device Trust’ın mobil SDK’ları ve WEB modülü, tek bir merkezi platform üzerinden yönetilir. Bu bütünleşik yaklaşım, farklı kanallardan gelen tehditleri birbiriyle ilişkilendirmenize, tutarlı güvenlik politikaları uygulamanıza ve tüm dijital varlıklarınız için 360 derecelik bir koruma sağlamanıza olanak tanır. Bu, operasyonel verimliliği artırır ve güvenlik yönetimini basitleştirir.