Uzaktan Erişim Truva Atları (RAT), siber saldırganların kullanıcıların cihazlarını tamamen kontrol altına almasına olanak tanıyan son derece tehlikeli zararlı yazılımlardır. Geleneksel güvenlik önlemlerini kolayca aşabilen bu tehditler, özellikle mobil bankacılık ve finansal uygulamalar için ciddi riskler oluşturur. Saldırganlar, RAT’ları kullanarak kullanıcıların ekranlarını canlı olarak izleyebilir, klavye girişlerini kaydedebilir ve hatta onların adına işlem yapabilirler. Bu durum, sadece finansal kayıplara değil, aynı zamanda kurum itibarı ve kullanıcı güveni açısından da onarılması zor hasarlara yol açar. Modern bir güvenlik yaklaşımı, bu tür karmaşık saldırıları daha kaynağındayken, yani kullanıcı cihazındayken durdurmayı hedefler.

İçindekiler

ToggleUzaktan Erişim Truva Atları (RAT): Modern Tehdit Ortamı

Dijitalleşmenin artmasıyla birlikte siber tehditler de evrim geçirmektedir. Bu tehditlerin en sofistike ve tehlikeli türlerinden biri olan Uzaktan Erişim Truva Atları (RAT), saldırganlara enfekte ettikleri cihaz üzerinde tam yetki ve kontrol imkanı sunarak geleneksel güvenlik duvarlarını ve antivirüs yazılımlarını etkisiz hale getirir. Bu bölümde, RAT’ların ne olduğunu, nasıl çalıştığını ve finansal uygulamalar için oluşturduğu özel riskleri inceleyeceğiz.

Uzaktan Erişim Truva Atı (RAT) Nedir ve Nasıl Çalışır?

Uzaktan Erişim Truva Atı (RAT), meşru bir yazılım gibi görünen ancak arka planda saldırganın komuta ve kontrol (C&C) sunucusuyla bağlantı kurarak cihazın yönetimini ele geçirmesini sağlayan bir zararlı yazılım türüdür. Bir RAT cihaza bulaştığında, saldırgan adeta kullanıcının omuzunun üzerinden bakar gibi hareket edebilir. Dosya sistemine erişebilir, kamerayı ve mikrofonu aktive edebilir, ekran görüntüsü alabilir ve en önemlisi, kullanıcının yaptığı her işlemi canlı olarak izleyebilir.

Finansal Uygulamalarda RAT Tabanlı Dolandırıcılık Senaryoları

Finansal kurumlar için RAT’lar kabus senaryoları anlamına gelir. Saldırgan, kullanıcının mobil bankacılık uygulamasına giriş yapmasını bekler. Kullanıcı şifresini veya PIN kodunu girdiğinde, RAT bu bilgileri anında kaydeder. Daha sonra, saldırgan kullanıcının oturumunu devralabilir veya ele geçirdiği bilgilerle başka bir cihazdan hesaba giriş yapmaya çalışabilir. Para transferi gibi kritik işlemlerde ise kullanıcının işlem detaylarını değiştirerek parayı kendi hesaplarına yönlendirebilirler.

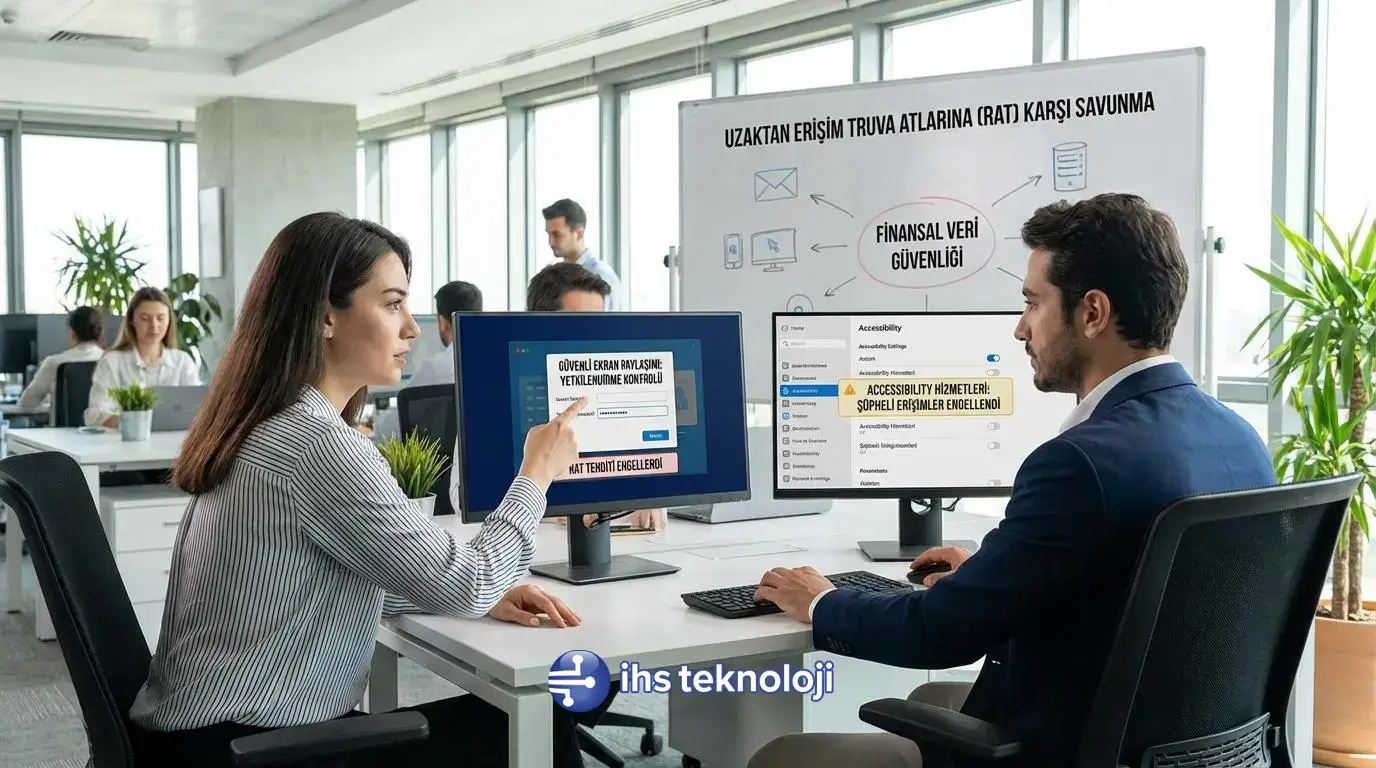

Kritik Zafiyetler: Ekran Paylaşımı ve Erişilebilirlik Servisleri

RAT’ların en çok istismar ettiği iki temel işletim sistemi özelliği ekran paylaşımı ve erişilebilirlik servisleridir. Normalde kullanıcılara yardımcı olmak amacıyla tasarlanan bu fonksiyonlar, kötü niyetli yazılımların elinde güçlü birer silaha dönüşür. Saldırgan, bu servisleri kullanarak uygulamanın arayüzünü görebilir, kullanıcının hangi butonlara tıkladığını izleyebilir ve ekrandaki hassas bilgileri (hesap bakiyesi, şifreler, kişisel veriler) okuyabilir. Bu, saldırganın kullanıcının davranışlarını taklit ederek fark edilmeden dolandırıcılık yapmasını sağlar.

RAT’ların Kullandığı Temel Saldırı Vektörleri

Uzaktan Erişim Truva Atları, hedeflerine ulaşmak için tek bir yönteme bağlı kalmazlar. Cihazın güvenlik katmanlarını aşmaktan kullanıcı etkileşimini manipüle etmeye kadar geniş bir yelpazede saldırı vektörleri kullanırlar. Bu çok yönlü yaklaşım, onları tespit etmeyi ve engellemeyi zorlaştırır. Bu bölümde, RAT’ların en sık başvurduğu temel saldırı vektörlerini detaylı olarak ele alacağız.

Cihaz Güvenliğini Aşma Yöntemleri

RAT’ların ilk adımı, çalıştıkları ortamın güvenlik mekanizmalarını devre dışı bırakmaktır. Bunu başardıklarında, cihaz üzerinde daha geniş yetkilere sahip olurlar ve tespit edilme risklerini azaltırlar.

Root ve Jailbreak ile Sisteme Sızma

Root (Android) veya Jailbreak (iOS) işlemi, cihazın işletim sistemi üzerindeki kısıtlamaları kaldırarak en üst düzey yönetici yetkilerine erişim sağlar. RAT’lar, bu tür yetkilere sahip cihazları hedef alır çünkü bu cihazlarda uygulama sanal alanları (sandboxing) gibi temel güvenlik önlemleri zayıflamıştır. Bu sayede zararlı yazılım, diğer uygulamaların verilerine rahatça erişebilir ve sistem dosyalarını manipüle edebilir.

Emülatör ve Simülatörler Üzerinden Otomatik Saldırılar

Saldırganlar, dolandırıcılık faaliyetlerini ölçeklendirmek için genellikle fiziksel cihazlar yerine emülatör veya simülatör adı verilen sanal ortamları kullanır. Bu sanal cihazlar, bot çiftlikleri oluşturarak binlerce sahte işlemi aynı anda otomatikleştirmeyi kolaylaştırır. RAT’lar, bu ortamlarda çalıştırılarak güvenlik araştırmacılarının analizini zorlaştırır ve geniş çaplı saldırılar düzenlemek için kullanılır.

Kullanıcı Etkileşimini Manipüle Etme Teknikleri

Cihaz güvenliğini aştıktan sonraki adım, kullanıcıyı kandırarak veya eylemlerini taklit ederek hassas bilgilere ulaşmaktır. RAT’lar, bunu başarmak için işletim sisteminin arayüz katmanını hedef alır.

Ekran Kaplama (Overlay) Saldırıları ile Sahte Arayüzler

Ekran kaplama saldırısında, RAT, meşru bir uygulamanın (örneğin mobil bankacılık uygulaması) üzerine şeffaf veya sahte bir giriş ekranı çizer. Kullanıcı, gerçek uygulamaya şifresini girdiğini zannederken aslında bilgilerini doğrudan saldırganın kontrolündeki sahte arayüze girer. Bu yöntem, “Cloak & Dagger” olarak da bilinir ve kullanıcı kimlik bilgilerini çalmak için oldukça etkilidir.

Erişilebilirlik (Accessibility) Servislerinin İstismarı ile Ekran Okuma ve Tuş Kaydı

Asıl amacı görme engelli gibi özel ihtiyaçları olan kullanıcılara yardımcı olmak olan erişilebilirlik servisleri, RAT’ların en sevdiği hedeflerden biridir. Bu servisler, ekrandaki metinleri okuma, butonlara tıklama ve klavye girişlerini kaydetme yetkisine sahiptir. Saldırgan, bu izinleri ele geçiren bir RAT ile kullanıcının girdiği her bilgiyi (kullanıcı adları, şifreler, SMS ile gelen OTP kodları) anında çalabilir.

Uygulama Çalışma Zamanına Müdahale

RAT’lar, uygulamanın kendisini hedef alarak iç mantığını değiştirmeye veya çalışma anındaki verilerini okumaya yönelik gelişmiş teknikler kullanır.

Hata Ayıklayıcılar (Debuggers) ile Veri Çalma

Yazılım geliştiricilerin hataları bulmak için kullandığı hata ayıklayıcı (debugger) modları, saldırganlar için birer altın madenidir. Bir RAT, uygulamayı hata ayıklama modunda çalıştırarak bellekteki hassas verileri okuyabilir, şifrelenmemiş bilgileri ele geçirebilir ve uygulamanın kod akışını adım adım izleyerek zafiyetleri tespit edebilir.

Kanca (Hooking) Teknikleri ile Uygulama Mantığını Değiştirme

Frida veya Xposed gibi dinamik analiz çerçeveleri kullanılarak yapılan “hooking” saldırıları, uygulamanın çalışma zamanındaki fonksiyonlarının arasına girerek iş mantığını değiştirmeyi amaçlar. Örneğin, bir saldırgan bu yöntemle uygulamanın şifre kontrolü fonksiyonunu atlayabilir veya para transferi işlemindeki alıcı hesap numarasını kendi hesabıyla değiştirebilir.

İHS Teknoloji Device Trust ile Proaktif Savunma Katmanları

RAT gibi sofistike tehditlere karşı reaktif değil, proaktif bir savunma stratejisi gereklidir. İHS Teknoloji’nin Device Trust çözümü, saldırıyı daha başlangıç aşamasındayken, yani zararlı yazılımın faaliyet göstermeye çalıştığı kullanıcı cihazı seviyesinde durdurmak için tasarlanmış çok katmanlı bir güvenlik mimarisi sunar. Bu yaklaşım, tehditleri henüz finansal bir zarara veya veri sızıntısına yol açmadan etkisiz hale getirir.

Ortam Güvenliğinin Sağlanması: CORE SDK Yetenekleri

Device Trust – CORE Paketi, uygulamanızın çalıştığı ortamın güvenilirliğini garanti altına alarak RAT’ların ilk sızma girişimlerini boşa çıkarır. Uygulamanın sadece güvenli ve bütünlüğü bozulmamış bir cihazda çalışmasını sağlayarak saldırı yüzeyini en başından daraltır.

Root / Jailbreak Tespiti

Device Trust, cihazın işletim sistemi üzerindeki kısıtlamaların kaldırılıp kaldırılmadığını anında tespit eder. Root veya jailbreak tespit edildiğinde, uygulama riskli bir işlem yapmayı reddedebilir veya oturumu sonlandırabilir. Bu, RAT’ların sistem genelinde yetki yükseltmesini ve diğer uygulamaların verilerine erişmesini engeller.

Emülatör / Simülatör Tespiti

Platform, uygulamanın fiziksel bir cihaz yerine bir emülatörde çalıştırıldığını algılar. Bu, bot çiftlikleri ve otomatik dolandırıcılık senaryolarında kullanılan sanal cihazlardan gelen trafiği filtreleyerek sadece gerçek kullanıcıların sisteme erişmesini sağlar.

Hata Ayıklayıcı (Debugger) ve Kanca (Hook) Tespiti

Uygulamanın bir hata ayıklayıcıya bağlanma girişimlerini veya Frida gibi dinamik analiz araçlarının varlığını gerçek zamanlı olarak algılar. Bu sayede saldırganların uygulama kodunu analiz etmesi, bellekteki verileri okuması veya çalışma zamanında uygulama mantığını değiştirmesi imkansız hale gelir.

Kullanıcı Etkileşiminin Korunması: RAT Manipülasyonlarına Karşı Kalkan

Device Trust, RAT’ların kullanıcıyı kandırmak için kullandığı arayüz manipülasyon tekniklerine karşı doğrudan koruma sağlar. Kullanıcının gördüğü ve etkileşimde bulunduğu arayüzün güvenliğini temin eder.

Ekran Kaplama Tespiti

Çözüm, uygulamanın üzerine çizilmiş şeffaf veya sahte katmanları (overlay) aktif olarak tespit eder. Bir ekran kaplama saldırısı algılandığında, kullanıcı etkileşimini bloke ederek kimlik bilgilerinin çalınmasını önler ve kullanıcıyı uyarır.

Erişilebilirlik İzinleri İstismarının Tespiti ve Engellenmesi

Device Trust, erişilebilirlik servislerini kötüye kullanan şüpheli aktiviteleri izler. Bir uygulamanın bu izinleri ekran okumak veya tuş vuruşlarını kaydetmek için kullandığını tespit ettiğinde, bu durumu riskli olarak işaretler ve finansal uygulamanın hassas işlemleri gerçekleştirmesini engelleyerek veri hırsızlığının önüne geçer.

| RAT Saldırı Vektörü | Device Trust Karşı Tedbiri |

|---|---|

| Root / Jailbreak ile Sisteme Sızma | CORE SDK: Gerçek zamanlı Root / Jailbreak Tespiti |

| Emülatörler Üzerinden Otomatik Saldırılar | CORE SDK: Emülatör / Simülatör Tespiti |

| Ekran Kaplama (Overlay) Saldırıları | CORE SDK: Ekran Kaplama Tespiti (Anti-Overlay) |

| Erişilebilirlik Servislerinin İstismarı | CORE SDK & MALWARE SDK: Erişilebilirlik İzinleri İstismarı ve Riskli İzin Analizi |

| Debugger ve Hooking ile Müdahale | CORE SDK: Hata Ayıklayıcı ve Kanca Tespiti (Anti-Debugging/Hooking) |

Cihaz Üzerindeki Dış Tehditlere Karşı Koruma: MALWARE SDK

Bazen tehdit, uygulamanın çalıştığı ortamdan değil, cihazda bulunan başka bir kötü amaçlı yazılımdan kaynaklanır. Device Trust – MALWARE Paketi, bu dış tehditleri proaktif olarak avlamak için tasarlanmıştır.

Aktif Zararlı Yazılım Tespiti

MALWARE SDK, cihazda bilinen RAT’ların, casus yazılımların veya diğer kötü amaçlı uygulamaların varlığını tespit etmek için aktif bir tarama motoru gibi çalışır. Cihazda tehdit oluşturan bir yazılım bulunduğunda, güvenlik skorunu düşürerek uygulamanızın gerekli önlemleri almasını sağlar.

Riskli İzin Analizi: Ekran Kaydı ve SMS Okuma Yetkileri

Bu modül, meşru bir amacı olmaksızın SMS okuma, ekran kaydı yapma veya erişilebilirlik servislerini kullanma gibi tehlikeli izinler talep eden uygulamaları tespit eder. Özellikle SMS ile gelen OTP kodlarını çalmaya çalışan veya ekranı kaydederek kullanıcı bilgilerini ele geçirmeyi hedefleyen casus yazılımları belirlemede kritik bir rol oynar.

Sahte ve Korsan Uygulama Tespiti

Saldırganlar, popüler uygulamaların güvenlik önlemlerini devre dışı bırakarak yeniden paketleyip dağıtabilir. MALWARE SDK, uygulamanızın sahte veya modifiye edilmiş bir kopyasının cihazda yüklü olup olmadığını denetler. Bu, hem fikri mülkiyetinizi korur hem de kullanıcıların sahte uygulamalar üzerinden dolandırılmasını engeller.

Kapsamlı Güvenlik için Ek Kontroller: Device Trust ZERO ve FORT SDK

RAT tehditleriyle mücadele, sadece cihazdaki anlık anormallikleri tespit etmekle sınırlı değildir. Gerçek bir güvenlik, cihazın kimliğinden emin olmayı, kullanıcı oturumlarını korumayı ve veri iletişimini güvence altına almayı da gerektirir. Device Trust platformunun ZERO ve FORT SDK paketleri, bu ek kontrol katmanlarını sağlayarak savunma mekanizmasını bütüncül bir yapıya kavuşturur.

Cihaz ve Oturum Bütünlüğünün Sağlanması

Device Trust – ZERO Paketi, her işlemin doğru ve güvenilir bir cihazdan geldiğini kriptografik olarak kanıtlayarak kimlik ve oturum güvenliğini en üst düzeye çıkarır. Bu, RAT’ların ele geçirdiği bilgilerle başka bir yerden işlem yapmasını imkansız hale getirir.

Donanım Tabanlı Mobil Parmak İzi ile Cihaz Doğrulama

ZERO SDK, cihazın işlemci, sensör ve diğer donanım bileşenlerinden türetilen, uygulama silinse veya fabrika ayarlarına dönülse bile değişmeyen benzersiz bir parmak izi oluşturur. Bu sayede, her işlem isteği geldiğinde, talebin gerçekten daha önce kaydedilen o fiziksel cihaza ait olduğu doğrulanır.

Cihaz Eşleştirme (Device Binding) ile Yetkisiz Erişimin Önlenmesi

Kullanıcı oturumu, donanım tabanlı parmak izi kullanılarak fiziksel cihaza kriptografik olarak “mühürlenir”. Bir saldırgan, RAT ile kullanıcının oturum anahtarını (session token) çalsa bile, bu anahtarı kendi cihazından kullanmaya çalıştığında sistem, cihaz parmak izinin eşleşmediğini anında tespit eder ve erişimi engeller. Bu, oturum çalma (session hijacking) saldırılarına karşı kesin bir koruma sağlar.

Dinamik Risk Skoru ile Anlık Tehdit Değerlendirmesi

Her API çağrısı, cihazın anlık güvenlik durumuna göre dinamik bir risk skoru ile değerlendirilir. Cihazda root, emülatör veya bir RAT’a işaret eden şüpheli aktiviteler tespit edildiğinde risk skoru yükselir. Bu skor, arka uç sistemlerinin yüksek riskli işlemleri bloke etmesine, ek bir doğrulama adımı (örneğin biyometrik onay) istemesine veya işlemi daha detaylı incelemeye almasına olanak tanır.

| Güvenlik Katmanı | Sağladığı Koruma | İlgili Device Trust SDK |

|---|---|---|

| Cihaz Ortamı | Root, Emülatör, Debugger, Hooking, Overlay ve Malware tespiti | CORE & MALWARE SDK |

| Cihaz Kimliği ve Oturum | Donanım tabanlı parmak izi, Cihaz Eşleştirme (Binding), SIM Swap koruması | ZERO SDK |

| Veri İletişimi | Ortadaki Adam (MiTM) saldırılarına karşı koruma, Uçtan Uca Şifreleme | FORT SDK |

Veri İletişiminin Güvence Altına Alınması

Device Trust – FORT Paketi, cihaz ile sunucu arasındaki veri akışını koruyarak RAT’ların veya diğer kötü niyetli aktörlerin ağ trafiğini dinlemesini veya manipüle etmesini engeller.

Dinamik Sertifika Sabitleme (Dynamic TLS/SSL Pinning) ile Ortadaki Adam (MiTM) Saldırılarına Karşı Koruma

RAT’lar, genellikle cihaz trafiğini kendi kontrol ettikleri bir sunucu üzerinden geçirerek araya girme (Man-in-the-Middle) saldırıları gerçekleştirir. Dinamik SSL Pinning, uygulamanın sadece sizin belirlediğiniz, güvenilir sunucu sertifikalarıyla iletişim kurmasını zorunlu kılar. Bu, sahte sertifikalarla yapılan trafik dinleme ve çözme girişimlerini tamamen etkisiz hale getirir.

Uçtan Uca Şifreleme ile Hassas Veri Güvenliği

FORT SDK, kişisel veya finansal gibi hassas verilerin daha cihazdan çıkmadan önce şifrelenmesini sağlar. Veri, sunucunuza ulaşana kadar şifreli kalır ve yolda ele geçirilse bile okunamaz. Bu, ağ katmanında veya sunucu altyapısında oluşabilecek zafiyetlere karşı ek bir güvence katmanı oluşturur.

Uzaktan Erişim Tehditlerine Karşı Güvenlik İçin Neden İHS Teknoloji’yi Tercih Etmelisiniz?

Uzaktan Erişim Truva Atları (RAT) gibi karmaşık ve çok yönlü tehditler, tekil güvenlik çözümleriyle alt edilemez. Güvenlik duvarları, standart antivirüsler veya sadece ağ trafiğini kontrol eden sistemler, bu tür sofistike saldırıların kullandığı tüm vektörleri kapsayamaz. Başarılı bir savunma, cihazdan API uç noktasına kadar uzanan, bütünleşik ve çok katmanlı bir yaklaşım gerektirir. İHS Teknoloji tarafından sunulan Device Trust platformu, tam olarak bu felsefe üzerine inşa edilmiştir.

Çok Katmanlı ve Bütünleşik Koruma Yaklaşımı

Device Trust, silolar halinde çalışan güvenlik ürünlerinin aksine, tek bir bütünleşik platform sunar. Uygulamanın çalıştığı ortamın güvenliğini (CORE), cihaz kimliği ve oturum bütünlüğünü (ZERO), veri iletişiminin gizliliğini (FORT) ve cihazdaki dış tehditleri (MALWARE) aynı anda denetler. Bu katmanlar birbiriyle sürekli iletişim halinde çalışarak, bir katmanda tespit edilen bir anormalliğin diğer katmanlardaki güvenlik politikalarını anında tetiklemesini sağlar. Böylece, saldırgan bir güvenlik kontrolünü aşsa bile bir sonrakine takılır.

RAT’ların Kullandığı Tüm Vektörlere Yönelik Özelleşmiş Çözümler

Makale boyunca detaylandırıldığı gibi, Device Trust her bir RAT saldırı vektörüne karşı özel olarak geliştirilmiş bir savunma mekanizması sunar. Root tespitinden ekran kaplama engellemeye, erişilebilirlik servisleri istismarının analizinden donanım tabanlı cihaz mühürlemeye kadar her bir yetenek, RAT’ların hareket alanını sistematik olarak kısıtlar. Bu, sadece semptomları değil, sorunun kökenini hedef alan proaktif bir güvenlik stratejisidir.

Fraud.com’un Global Teknolojisi ve İHS Teknoloji’nin Yerel Desteği

Device Trust, alanında lider olan Fraud.com’un global ölçekte kanıtlanmış teknolojisi üzerine kurulmuştur. Bu, en güncel tehdit istihbaratından ve en yenilikçi savunma tekniklerinden faydalandığınız anlamına gelir. İHS Teknoloji’nin sunduğu yerel mühendislik desteği, uzman danışmanlık ve Türkiye’deki regülasyonlara uyum konusundaki tecrübesi ise bu güçlü teknolojiyi iş süreçlerinize sorunsuz bir şekilde entegre etmenizi sağlar. Global teknoloji gücünü yerel uzmanlıkla birleştiren bu model, dijital varlıklarınızı korumak için size güvenilir ve sürdürülebilir bir ortaklık sunar.