Dijital işlemlerin hızla yaygınlaştığı günümüzde, kullanıcıların kimliklerini ve konumlarını gizlemek için başvurduğu proxy sunucuları ve VPN hizmetleri, siber güvenlik dünyası için karmaşık bir zorluk teşkil etmektedir. Kötü niyetli aktörler, bu araçları kullanarak anonimlik perdesi arkasına saklanırken, finansal kurumlar ve dijital platformlar için bu tür trafiği doğru bir şekilde analiz etmek ve riskini ölçmek hayati önem taşır. Proxy kullanımı, tek başına bir tehdit olmasa da, güvensiz bir ağ üzerinden gerçekleştirilen bir işlemle birleştiğinde, dolandırıcılık ve siber saldırı riskini katlanarak artırır. Bu nedenle, modern güvenlik sistemlerinin, bir işlemin sadece “ne” olduğuna değil, aynı zamanda “nasıl” ve “nereden” yapıldığına odaklanarak dinamik bir risk skorlaması yapması zorunludur. Bu yaklaşım, meşru kullanıcıları engellemeden, sofistike saldırı girişimlerini kaynağında durdurmanın temelini oluşturur.

İçindekiler

ToggleGüvensiz Ağlar ve Proxy Sunucularının Temelleri

Dijital dünyada güvenli bir işlem altyapısı kurmak, iletişimin her katmanını anlamayı gerektirir. Özellikle halka açık Wi-Fi ağları gibi güvensiz ortamlar ve trafiği yönlendiren proxy sunucuları, siber saldırganlar için zengin fırsatlar sunar. Bu yapıların temel işleyişini ve potansiyel risklerini anlamak, etkili bir savunma stratejisinin ilk adımıdır.

Güvensiz Ağ Nedir ve Yarattığı Tehditler

Güvensiz ağ, genellikle şifrelenmemiş veya zayıf güvenlik protokolleri kullanan, erişime açık internet bağlantılarıdır. Havaalanları, kafeler veya otellerdeki halka açık Wi-Fi noktaları bu kategoriye girer. Bu tür ağlardaki en büyük tehdit, verilerin şifresiz olarak iletilmesidir. Bu durum, aynı ağa bağlı kötü niyetli bir kişinin, ağ trafiğini dinleyerek kullanıcı adları, şifreler, finansal bilgiler gibi hassas verileri kolayca ele geçirmesine olanak tanır. Bu saldırılar, genellikle kullanıcıların farkında olmadan gerçekleşir ve ciddi veri sızıntılarına yol açabilir.

Proxy Sunucu Nedir ve Çalışma Mimarisi

Proxy sunucu, kullanıcı ile internet arasında bir aracı görevi gören bir sunucudur. Kullanıcı bir web sitesine erişmek istediğinde, talep önce proxy sunucusuna gider. Proxy, bu talebi kendi IP adresi üzerinden hedef sunucuya iletir ve gelen yanıtı tekrar kullanıcıya döndürür. Bu mimari, kullanıcının gerçek IP adresini gizleyerek anonimlik sağlar ve bazı durumlarda coğrafi kısıtlamaları aşmak için kullanılır. Ancak bu aracı yapı, trafiğin merkezi bir noktadan izlenmesine ve manipüle edilmesine de olanak tanır.

Proxy Kullanımının Meşru ve Kötü Niyetli Senaryoları

Proxy kullanımı her zaman kötü niyetli değildir. Kurumsal ağlarda, çalışanların internet erişimini kontrol etmek, web trafiğini filtrelemek veya performansı artırmak için meşru amaçlarla kullanılır. Bireysel kullanıcılar ise gizliliklerini korumak veya coğrafi olarak engellenmiş içeriklere erişmek için proxy’lerden yararlanabilir. Ancak siber suçlular, kimliklerini gizleyerek otomatik bot saldırıları düzenlemek, veri kazımak veya yasa dışı faaliyetlerde bulunmak için proxy’leri bir kalkan olarak kullanır.

| Kullanım Senaryosu | Meşru Amaçlar | Kötü Niyetli Amaçlar |

|---|---|---|

| Gizlilik ve Anonimlik | Kişisel verilerin ve gezinme alışkanlıklarının korunması. | Yasa dışı faaliyetlerin (örn. siber zorbalık, yasa dışı dosya paylaşımı) kimlik gizleyerek yürütülmesi. |

| Erişim Kontrolü | Kurumsal ağlarda belirli sitelere erişimi kısıtlamak, güvenliği artırmak. | Coğrafi kısıtlamaları ve yaptırımları aşarak yasaklı platformlara erişmek. |

| Otomasyon | Web sitesi performans testleri, pazar araştırması için veri toplama. | Scalping (stok tüketme), credential stuffing (hesap deneme) gibi otomatik saldırılar düzenlemek. |

| Trafik Yönlendirme | Yük dengeleme (load balancing) ile sunucu performansını optimize etme. | Ortadaki Adam (Man-in-the-Middle) saldırıları ile trafiği dinleme ve manipüle etme. |

Güvensiz Ağlarda Proxy Kullanımının Potansiyel Riskleri

Bir kullanıcı, güvensiz bir Wi-Fi ağına bağlıyken aynı zamanda bir proxy sunucusu kullanıyorsa, risk faktörü katlanır. Bu senaryoda, kullanıcının cihazı ile proxy sunucusu arasındaki trafik, güvensiz ağ üzerinde savunmasız kalabilir. Eğer bu bağlantı şifrelenmemişse, ağdaki bir saldırgan tüm veri akışını izleyebilir. Proxy sunucusunun kendisi de kötü niyetli olabilir ve kullanıcı verilerini kaydedebilir veya trafiği zararlı sitelere yönlendirebilir. Bu birleşik risk, hem veri hırsızlığına hem de cihazın kötü amaçlı yazılımlarla enfekte olmasına zemin hazırlar.

Proxy Kullanımından Kaynaklanan Siber Tehditler ve Saldırı Vektörleri

Proxy sunucuları, siber suçluların kimliklerini gizleyerek çeşitli saldırılar düzenlemesine olanak tanıyan güçlü araçlardır. Bu saldırılar, basit veri hırsızlığından karmaşık finansal dolandırıcılıklara kadar geniş bir yelpazeyi kapsar. Proxy’lerin arkasına saklanan tehditleri ve kullandıkları yöntemleri anlamak, dijital platformların savunma mekanizmalarını güçlendirmeleri için kritiktir.

Ortadaki Adam (Man-in-the-Middle) Saldırıları ve Veri Sızıntıları

Kötü niyetli bir proxy sunucusu, kullanıcı ile internet arasında mükemmel bir “Ortadaki Adam” (MiTM) pozisyonu oluşturur. Bu sunucu, aradaki tüm şifrelenmemiş trafiği okuyabilir, kaydedebilir ve hatta değiştirebilir. Kullanıcıların giriş bilgileri, kredi kartı numaraları ve kişisel mesajları gibi hassas veriler bu yolla kolayca çalınabilir. Eğer proxy, SSL/TLS şifrelemesini kırmak için sahte sertifikalar kullanırsa, normalde güvenli olması gereken bağlantılar bile tehlikeye girer, bu da büyük ölçekli veri sızıntılarına yol açar.

Otomasyon ve Bot Saldırıları (Credential Stuffing, Scalping)

Saldırganlar, binlerce farklı proxy sunucusu kullanarak kimlik bilgisi doldurma (credential stuffing) saldırıları düzenler. Daha önceki veri sızıntılarından elde ettikleri kullanıcı adı ve şifre kombinasyonlarını, farklı IP adresleri üzerinden otomatik olarak deneyerek hesapları ele geçirmeye çalışırlar. Benzer şekilde, e-ticaret ve biletleme sitelerinde, proxy’ler aracılığıyla çalışan “scalping” botları, sınırlı sayıdaki ürünleri veya biletleri saniyeler içinde tüketerek gerçek kullanıcıların erişimini engeller. Bot çiftlikleri, bu tür saldırıları büyük ölçekte ve tespit edilmesi zor bir şekilde yürütmek için proxy ağlarından faydalanır.

Veri Kazıma (Scraping) ve İçerik Hırsızlığı

Web kazıma (scraping), bir web sitesindeki verilerin otomatik araçlarla toplu olarak çekilmesi işlemidir. Rakipler veya veri hırsızları, proxy’ler kullanarak IP adreslerini sürekli değiştirir ve web sitelerindeki ürün fiyatlarını, kullanıcı yorumlarını, iletişim bilgilerini veya özel içerikleri sistematik olarak çalar. Bu durum, fikri mülkiyet hırsızlığına, rekabet avantajının kaybedilmesine ve sunucu kaynaklarının aşırı tüketimine neden olur. Proxy kullanımı, bu tür kötü niyetli trafiğin tespit edilmesini ve engellenmesini zorlaştırır.

Hesap Ele Geçirme (ATO) ve Finansal Dolandırıcılık Girişimleri

Proxy’ler, hesap ele geçirme (ATO) saldırılarının önemli bir bileşenidir. Saldırgan, çaldığı kimlik bilgileriyle bir hesaba giriş yaparken kimliğini ve konumunu bir proxy arkasında gizler. Bu, platformun anomali tespit sistemlerini atlatmasına yardımcı olur. Ele geçirilen hesaplar daha sonra para transferleri, sahte siparişler veya hediye kartı alımları gibi finansal dolandırıcılık faaliyetleri için kullanılır. Proxy kullanımı, saldırganın izini sürmeyi neredeyse imkansız hale getirerek adli soruşturmaları engeller.

Yaptırım İhlalleri ve Coğrafi Kısıtlamaların Aşılması

Finansal kurumlar ve dijital hizmet sağlayıcıları, uluslararası yaptırımlara ve yerel düzenlemelere uymak zorundadır. Bu nedenle, belirli ülkelerden veya bölgelerden gelen kullanıcılara hizmet vermeyi kısıtlayabilirler. Ancak, yaptırım uygulanan ülkelerdeki kişiler, proxy sunucuları kullanarak coğrafi konumlarını farklı bir ülkedeymiş gibi gösterebilir ve bu kısıtlamaları aşabilirler. Bu durum, kurumları ciddi yasal ve finansal ceza riskleriyle karşı karşıya bırakır ve yaptırım taraması süreçlerini karmaşıklaştırır.

Risk Skorlamasında Proxy Varlığının Tespiti: İHS Teknoloji Device Trust Yaklaşımı

Modern siber güvenlik, tehditleri statik kurallarla değil, davranışsal ve bağlamsal verileri analiz ederek önlemeyi hedefler. Proxy kullanımı gibi tek bir sinyali, diğer cihaz ve ağ verileriyle birleştirerek anlamlı bir risk profili oluşturmak, bu yaklaşımın temelini oluşturur. İHS Teknoloji’nin Device Trust çözümü, bu felsefeyle hareket ederek proxy kaynaklı riskleri proaktif bir şekilde yönetir.

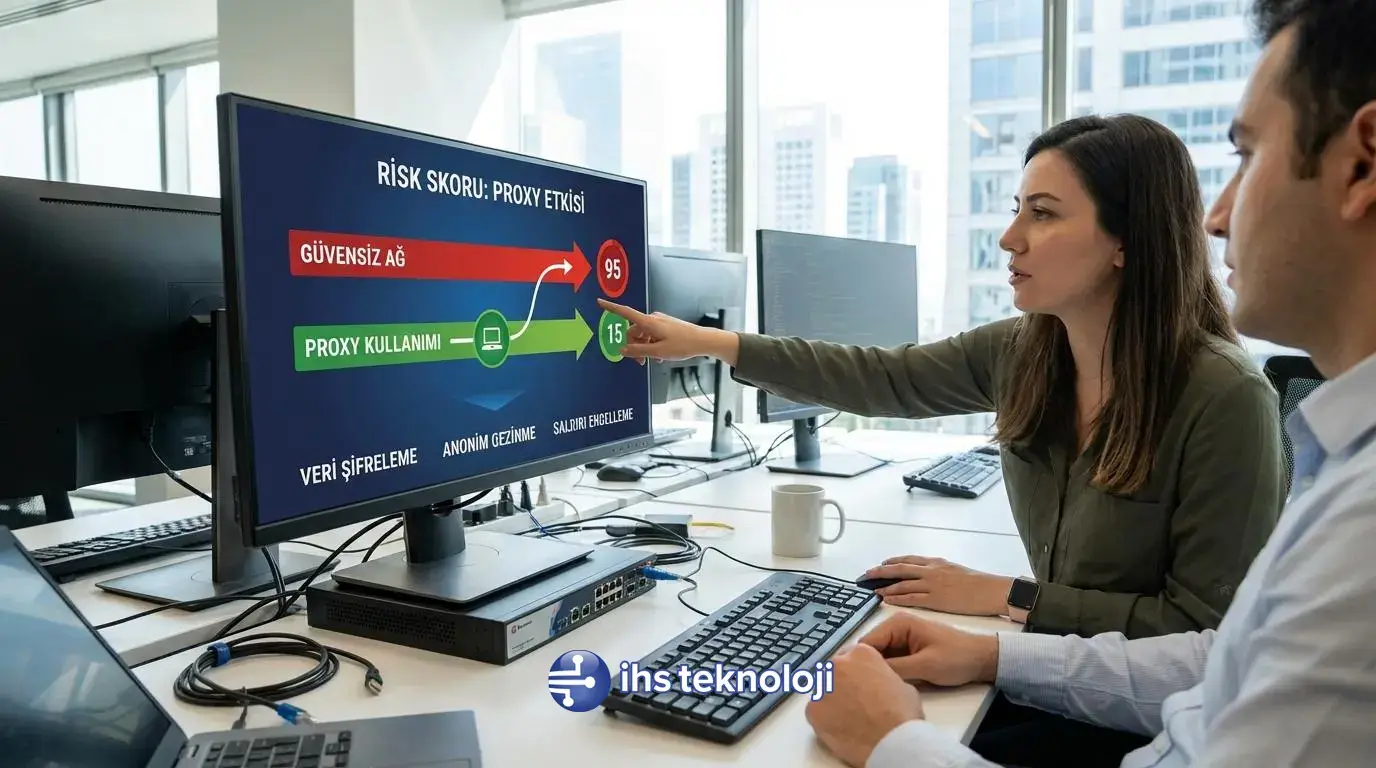

Dinamik Risk Skoru Kavramı ve Önemi

Dinamik risk skoru, bir işlemin veya oturumun ne kadar güvenilir olduğunu gerçek zamanlı olarak ölçen sayısal bir değerdir. Bu skor, yalnızca kimlik bilgileri gibi statik verilere değil; kullanıcının konumu, bağlandığı cihazın güvenlik durumu, ağ türü ve işlem geçmişi gibi onlarca dinamik parametreye dayanır. Proxy kullanımı, tek başına şüpheli olmasa da, diğer riskli sinyallerle (örneğin, yeni bir cihaz, daha önce görülmemiş bir konum) birleştiğinde risk skorunu önemli ölçüde artırır. Bu dinamik yaklaşım, yanlış pozitifleri azaltarak meşru kullanıcı deneyimini korurken, gerçek tehditlere odaklanılmasını sağlar.

Ağ Trafiği Analizinin Risk Skoruna Etkisi

Bir işlemin riskini değerlendirirken ağ trafiğinin niteliği kritik bir rol oynar. Standart bir ev veya mobil ağından gelen trafik ile bilinen bir veri merkezinden veya anonim bir proxy sunucusundan gelen trafik aynı güven seviyesine sahip değildir. Device Trust, IP adresinin itibarını, ait olduğu otonom sistem numarasını (ASN) ve bilinen bir proxy veya VPN hizmetiyle ilişkili olup olmadığını analiz eder. Bu analiz, işlemin arkasındaki niyet hakkında değerli ipuçları sunar ve risk skorunun daha isabetli hesaplanmasını sağlar.

Device Trust ile Proxy ve VPN Kullanımının Sinyal Olarak Değerlendirilmesi

Device Trust platformu, proxy ve VPN kullanımını bir “anomali” sinyali olarak ele alır. Bu, her proxy kullanıcısının otomatik olarak engelleneceği anlamına gelmez. Bunun yerine, bu sinyali diğer davranışsal ve cihaz tabanlı verilerle birleştirir. Örneğin, bilinen bir müşterinin her zaman kullandığı cihazdan, ancak bu kez bir proxy üzerinden bağlanması, risk skorunu hafifçe yükseltebilir ve belki ek bir doğrulama adımı tetikleyebilir. Ancak, tanınmayan bir cihazdan, yüksek riskli bir ülkeden gelen bir proxy üzerinden yapılan yüksek meblağlı bir finansal işlem, skoru kritik seviyeye çıkararak işlemin otomatik olarak reddedilmesine neden olabilir.

Cihaz Parmak İzi ve Ağ Verilerinin Bütünleşik Analizi

Device Trust’ın en güçlü yönlerinden biri, ağ verilerini donanım tabanlı cihaz parmak izi ile birleştirmesidir. Saldırganlar proxy kullanarak IP adreslerini veya konumlarını kolayca değiştirebilirler, ancak cihazın donanım kimliğini değiştiremezler. Platform, uygulama silinse bile değişmeyen benzersiz bir cihaz kimliği oluşturur. Bir API çağrısı, bilinen bir cihaza ait parmak izini taşıyor ancak beklenmedik bir proxy IP’sinden geliyorsa, sistem bu durumu potansiyel bir anomali olarak değerlendirir. Bu bütünleşik analiz, saldırganların anonimlik perdelerini delerek gerçek niyetlerini ortaya çıkarır.

Device Trust’ın Proxy Kaynaklı Tehditleri Tespit Etme Yetenekleri

Device Trust, proxy ve benzeri anonimleştirme araçlarından kaynaklanan tehditleri engellemek için çok katmanlı bir savunma mimarisi sunar. Bu mimari, ağ trafiğinden cihazın işletim sistemine ve tarayıcıya kadar uzanan geniş bir alanda kontroller gerçekleştirerek saldırganların hareket alanını daraltır ve niyetlerini açığa çıkarır.

Ağ Katmanı Koruması: Dinamik Sertifika Sabitleme (Dynamic TLS/SSL Pinning)

Proxy tabanlı saldırıların en tehlikelilerinden biri, şifreli HTTPS trafiğini çözmeye yönelik “Ortadaki Adam” (MiTM) girişimleridir. Device Trust’ın FORT SDK’sı bu tehdide karşı güçlü bir savunma mekanizması sunar.

Charles Proxy ve Burp Suite Gibi Araçların Engellenmesi

Saldırganlar ve güvenlik araştırmacıları, uygulama ile sunucu arasındaki API trafiğini analiz etmek için Charles Proxy ve Burp Suite gibi araçlar kullanır. Bu araçlar, cihazda sahte bir SSL sertifikası kurarak şifreli trafiği çözer. Device Trust’ın Dinamik Sertifika Sabitleme özelliği, uygulamanın yalnızca sunucudaki orijinal ve güvenilir sertifikaya güvenmesini sağlar. Arada sahte bir sertifika tespit ettiğinde iletişimi anında keserek bu tür izleme ve manipülasyon girişimlerini imkansız hale getirir.

SSL Sökme (SSL Stripping) Saldırılarına Karşı Koruma

SSL Sökme, kullanıcıyı güvenli bir HTTPS bağlantısı yerine güvensiz bir HTTP bağlantısına zorlayarak tüm trafiğin şifresiz aktarılmasına neden olan bir saldırı türüdür. Dinamik Sertifika Sabitleme, uygulamanın yalnızca geçerli ve güvenli TLS protokolleri üzerinden iletişim kurmasını zorunlu kılarak, bu tür ağ katmanı zafiyetlerini kapatır ve verinin her zaman şifreli kalmasını garanti eder.

| Koruma Katmanı | Device Trust Yeteneği | Engellenen Tehdit |

|---|---|---|

| Ağ (Mobil) | Dinamik Sertifika Sabitleme (FORT SDK) | MiTM Saldırıları, SSL Sökme, Charles/Burp Proxy ile trafik analizi. |

| Cihaz (Mobil) | Sistem VPN Tespiti (CORE SDK) | Kötü niyetli VPN profilleri, ağ trafiğinin izlenmesi. |

| Tarayıcı (Web) | WebAssembly (Wasm) Tabanlı Ajan (WEB) | Otomasyon araçları (Selenium), botlar, veri kazıyıcılar (scrapers). |

| Tarayıcı (Web) | Gizli Mod Tespiti (WEB) | Kimliğini gizlemeye çalışan anonim oturumlar, dolandırıcılık girişimleri. |

| İşlem (API) | İşlem Bütünlüğü Denetimi (ZERO & WEB) | Parametre manipülasyonu, enjeksiyon saldırıları, Session Hijacking. |

Cihaz Seviyesinde Kontrol: Sistem VPN Tespiti

Proxy’lere benzer şekilde, VPN’ler de trafiği farklı bir sunucu üzerinden yönlendirerek kullanıcı kimliğini gizler. Device Trust’ın CORE SDK’sı, cihazda aktif bir sistem geneli VPN bağlantısı olup olmadığını tespit edebilir. Bu bilgi, tek başına bir tehdit belirtisi olmasa da, bir VPN ve proxy tespiti mekanizmasının önemli bir parçasıdır. Diğer risk sinyalleriyle birleştiğinde (örneğin, cihazda root veya jailbreak tespiti), uygulamanın hassas işlemler yapmasını kısıtlamak için kullanılabilir.

Tarayıcı Seviyesinde Koruma: WebAssembly (Wasm) Tabanlı Ajan

Web uygulamaları için tasarlanan Device Trust WEB çözümü, saldırganların tarayıcı tabanlı araçlarla kimliklerini gizlemesini engeller.

Tarayıcı Parmak İzi ile Anonim Oturumların Tespiti

Platform, tarayıcı, işletim sistemi ve donanım özelliklerini analiz ederek manipülasyona dirençli bir tarayıcı parmak izi oluşturur. Bir saldırgan proxy değiştirse, çerezleri temizlese veya IP adresini yenilese bile, bu parmak izi sayesinde aynı tarayıcı tanınır. Bu, özellikle sahte hesap açılışları ve bonus suistimalleri gibi senaryolarda kritik bir rol oynar.

Bot ve Scraper Engelleme Mekanizmaları

Device Trust’ın Wasm tabanlı ajanı, Selenium ve Puppeteer gibi otomasyon framework’lerini ve başsız (headless) tarayıcıları tespit etme yeteneğine sahiptir. Bu sayede, API’leri hedef alan ve proxy ağları arkasından çalışan botları ve veri kazıyıcıları, kullanıcı deneyimini bozan CAPTCHA’lara ihtiyaç duymadan etkin bir şekilde engeller.

Gizli Mod (Incognito) Tespiti

Saldırganlar, tarama geçmişlerini ve çerezleri kaydetmemek için genellikle “Gizli Mod” kullanır. Device Trust WEB, bu tür anonim oturumları tespit ederek platformların bu kullanıcılara yönelik ek güvenlik önlemleri almasına (örneğin, daha sıkı doğrulama isteme) olanak tanır.

İşlem Bütünlüğü Denetimi ve Kriptografik Doğrulama

Hem mobil (ZERO SDK) hem de web (WEB) platformlarında, her API çağrısı, cihaz veya tarayıcı parmak izini ve anlık tehdit verilerini içeren, taklit edilemez bir dijital imza (kriptogram) ile mühürlenir. Bu kriptogram, isteğin gerçekten güvenli ve manipüle edilmemiş bir istemciden geldiğini matematiksel olarak kanıtlar. Proxy üzerinden araya giren bir saldırgan, bu kriptogramı taklit edemez veya değiştiremez, bu da işlem bütünlüğünü garanti altına alır.

Tespit Edilen Proxy Kullanımının Dinamik Risk Skoruna Etkileri

Proxy kullanımının tespiti, bir güvenlik sisteminin nihai kararı değil, karar sürecini besleyen kritik bir girdidir. Device Trust, bu bilgiyi kullanarak statik ve kural tabanlı engellemeler yerine, duruma özel, esnek ve akıllı aksiyonlar alır. Bu yaklaşım, güvenliği artırırken kullanıcı deneyimini en üst düzeyde tutmayı hedefler.

Proxy Varlığında Risk Skorunun Artırılması ve Anlamı

Bir işlemde proxy veya VPN varlığı tespit edildiğinde, dinamik risk skoru otomatik olarak yükseltilir. Bu artışın seviyesi, proxy’nin türüne ve itibarına bağlıdır. Örneğin, bilinen bir kurumsal VPN’den gelen trafik, daha önce dolandırıcılık faaliyetlerinde kullanılmış anonim bir proxy’den gelen trafiğe göre daha düşük bir risk artışına neden olur. Yükselen skor, sistem için bir uyarı niteliğindedir ve işlemin daha dikkatli incelenmesi gerektiğini belirtir. Bu, “tüm proxy’ler kötüdür” varsayımı yerine, risk temelli bir yaklaşımdır.

Yüksek Riskli İşlemlere Yönelik Proaktif Aksiyonlar

Risk skoru belirli bir eşiği aştığında, platform önceden tanımlanmış proaktif aksiyonları tetikleyebilir. Bu aksiyonlar, riskin seviyesine ve işlemin niteliğine göre farklılık gösterebilir.

İşlemin Reddedilmesi

Risk skorunun kritik seviyede olduğu durumlarda (örneğin, tanınmayan bir cihazdan, şüpheli bir proxy üzerinden yüksek meblağlı bir para transferi denemesi), işlem otomatik olarak reddedilir. Bu, dolandırıcılığı henüz gerçekleşmeden, kaynağında durduran en etkili yöntemdir.

Ek Doğrulama Adımlarının Tetiklenmesi (Step-up Authentication)

Orta seviyeli risk durumlarında, işlemi tamamen reddetmek yerine ek bir güvenlik adımı istenebilir. Örneğin, proxy üzerinden giriş yapan bir kullanıcıdan SMS ile gönderilen bir kodu girmesi veya bir biyometrik doğrulama yapması istenebilir. Bu “Step-up Authentication” yaklaşımı, meşru kullanıcıların işlemlerine devam etmesine izin verirken, saldırganlar için ek bir engel oluşturur.

İşlemin Kısıtlanması veya Gözetime Alınması

Bazı durumlarda, işlem tamamen engellenmez ancak belirli kısıtlamalara tabi tutulur. Örneğin, şüpheli bir oturumdaki kullanıcının para transferi limiti düşürülebilir veya yaptığı işlemler daha sonra incelenmek üzere bir analist ekibinin ekranına düşürülebilir. Bu, riskin kontrol altında tutulmasını sağlar.

Gerçek Kullanıcı ve Bot Trafiğinin Ayrıştırılması

Device Trust’ın en önemli faydalarından biri, proxy arkasına gizlenmiş olsalar bile, insan ve bot davranışını ayırt etme yeteneğidir. WebAssembly tabanlı ajan, fare hareketleri, tıklama desenleri ve tarayıcı etkileşimlerini analiz ederek, bir otomasyon aracı tarafından kontrol edilen oturumları tespit eder. Bu sayede, e-ticaret siteleri gerçek müşterilerin alışveriş yapmasını sağlarken, stokları tüketen “scalping” botlarını etkili bir şekilde engelleyebilir.

Fraud.com ve İHS Teknoloji ile Gerçek Zamanlı Tehdit Önleme

Device Trust, İHS Teknoloji’nin sunduğu ve Fraud.com tarafından desteklenen geniş bir dolandırıcılık tespit ve önleme ekosisteminin bir parçasıdır. Proxy tespiti, cihaz parmak izi ve davranışsal analizden elde edilen sinyaller, bu merkezi platforma beslenir. Burada, yapay zeka ve makine öğrenmesi modelleri, küresel tehdit istihbaratı verileriyle bu sinyalleri birleştirerek saniyeler içinde karar verir. Bu entegre yapı, kurumların sadece kendi karşılaştıkları değil, tüm ekosistemde görülen yeni ve gelişen dolandırıcılık trendlerine karşı gerçek zamanlı koruma sağlamasına olanak tanır.

Güvensiz Ağ ve Proxy Risk Yönetimi İçin Neden İHS Teknoloji’yi Tercih Etmelisiniz?

Dijital tehditlerin karmaşıklığı, artık tekil güvenlik çözümleriyle aşılamayacak bir seviyeye ulaşmıştır. Güvensiz ağlar ve proxy kullanımından kaynaklanan riskleri etkin bir şekilde yönetmek, cihazı, ağı ve kullanıcı davranışını bir bütün olarak analiz eden, katmanlı ve akıllı bir güvenlik yaklaşımı gerektirir. İHS Teknoloji, Device Trust çözümüyle tam olarak bu bütünleşik korumayı sunar. Platform, donanım tabanlı cihaz kimliği ile saldırganların anonimlik kalkanını delerken, Dinamik SSL Pinning ile ağ trafiğini güvence altına alır. WebAssembly tabanlı ajanı sayesinde, kullanıcı deneyimini bozmadan en sofistike bot ve otomasyon saldırılarını bile kaynağında durdurur. Her işlemi dinamik bir risk skoru ile değerlendirerek, meşru müşteriler için sürtünmesiz bir deneyim sunarken, dolandırıcılık girişimlerine karşı proaktif önlemler alır. İHS Teknoloji’yi tercih etmek, sadece bir güvenlik ürünü almak değil, siber saldırıları henüz cihaz seviyesindeyken durduran, kurumsal itibarınızı koruyan ve dijital varlıklarınızı uçtan uca güvence altına alan bir stratejik ortaklık kurmak anlamına gelir.