Mobil ve web uygulamalarının güvenlik paradigması, siber saldırganların kullandığı yöntemlerin evrilmesiyle köklü bir değişim geçiriyor. Geleneksel güvenlik yaklaşımları genellikle cihazın “root” veya “jailbreak” yapılması gibi bilinen tehditlere odaklanırken, günümüz saldırganları bu tespit mekanizmalarını atlatabilen çok daha sofistike sanal ortamlar kullanıyor. Bu ortamlar, uygulamaları kandırarak kendilerini meşru bir cihaz gibi gösteriyor ve root yetkisi olmadan root benzeri tam kontrol imkanı sunuyor. Saldırganların bu sanal alanlarda uygulamaları analiz etmesi, manipüle etmesi ve otomatize saldırılar düzenlemesi, kurumlar için ciddi finansal kayıplara ve itibar zedelenmesine yol açıyor. Bu makalede, sanal ortamların yarattığı yeni nesil tehditleri, bu tehditlerin arkasındaki teknikleri ve Device Trust gibi çok katmanlı savunma stratejilerinin bu karmaşık saldırıları nasıl kaynağında durdurduğunu detaylıca ele alacağız.

İçindekiler

ToggleSanal Ortamların Yükselişi ve Mobil Güvenlik Paradigmaları

Dijital dünyanın genişlemesiyle birlikte, uygulamaları test etmek, geliştirmek veya analiz etmek için kullanılan sanal ortamlar, siber saldırganlar için de güçlü bir silah haline geldi. Bu yeni tehdit vektörü, geleneksel güvenlik anlayışlarını yetersiz bırakarak, savunma stratejilerinin yeniden şekillendirilmesini zorunlu kılıyor.

Sanal Ortam (Virtualization) Nedir ve Neden Kullanılır?

Sanal ortam, en temel tanımıyla, fiziksel bir donanım üzerinde yazılım aracılığıyla birden fazla işletim sistemi veya uygulama çalıştırılmasına olanak tanıyan teknolojidir. Geliştiriciler, uygulamalarının farklı cihaz ve işletim sistemi versiyonlarında nasıl çalıştığını test etmek için bu ortamları kullanırken, siber saldırganlar da bu izole ve kontrol edilebilir alanları saldırılarını modellemek, otomatize etmek ve kimliklerini gizlemek için tercih eder.

Geleneksel Güvenlik Tehdidi: Root ve Jailbreak

Geleneksel mobil güvenlik, büyük ölçüde cihazın işletim sistemi kısıtlamalarının kaldırılıp kaldırılmadığını denetlemeye odaklanmıştır. Android cihazlarda “root”, iOS cihazlarda ise “jailbreak” olarak bilinen bu işlem, kullanıcıya ve uygulamalara en üst düzey sistem yetkileri verir. Ancak bu durum, güvenlik mekanizmalarını devre dışı bıraktığı için uygulamaları ve verileri savunmasız hale getirir. Bu nedenle, birçok güvenlik çözümü basitçe root veya jailbreak varlığını kontrol ederek çalışır.

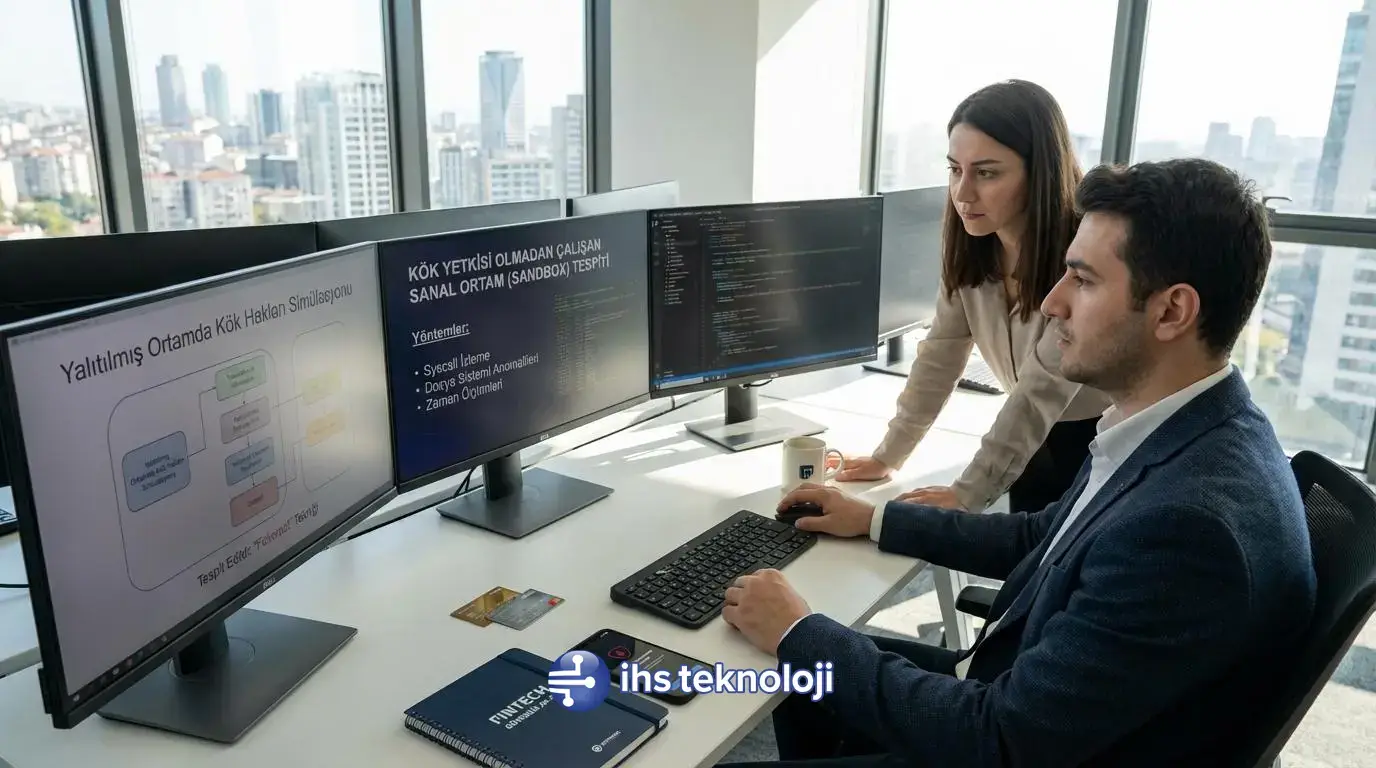

Yeni Nesil Tehdit: Root Yetkisi Olmadan Root Benzeri Kontrol Sağlayan Ortamlar

Modern saldırı teknikleri, root tespitini kolayca atlatabilir. Saldırganlar artık cihazın kendisini rootlamak yerine, uygulamanızı kendi kontrollerindeki sanal bir “kum havuzu” (sandbox) içinde çalıştırır. Bu sanal ortamlar, uygulamaya kendisini normal, rootlanmamış bir cihaz gibi tanıtırken, arka planda saldırgana uygulamanın tüm veri akışını, belleğini ve fonksiyonlarını izleme ve değiştirme imkanı sunar. Böylece, geleneksel root tespiti tamamen etkisiz hale gelir.

Saldırganlar İçin Sanal Ortamların Çekiciliği: Ölçeklenebilirlik, Anonimlik ve Analiz Kolaylığı

Saldırganlar için sanal ortamlar birçok avantaj sunar. Yüzlerce hatta binlerce sanal cihazı tek bir sunucu üzerinde aynı anda çalıştırarak saldırılarını kolayca ölçeklendirebilirler (bot çiftlikleri). Her bir sanal cihazı kolayca sıfırlayarak arkalarında iz bırakmazlar, bu da onlara yüksek düzeyde anonimlik sağlar. En önemlisi, bu kontrol edilebilir ortamlar, uygulamanın kodunu ve iş mantığını analiz etmek için hata ayıklayıcılar (debugger) ve kanca (hooking) araçları gibi dinamik analiz tekniklerini kullanmayı son derece basitleştirir.

Root Benzeri Yetki Sağlayan Sanal Ortam ve Araçların Anatomisi

Saldırganların root yetkisi olmadan uygulamalar üzerinde tam kontrol sağlamasına olanak tanıyan sanal ortamlar, belirli araçlar ve teknikler üzerine kuruludur. Bu araçların nasıl çalıştığını anlamak, onlara karşı etkili bir savunma stratejisi geliştirmenin ilk adımıdır. Bu bölümde, saldırganların en sık kullandığı yöntemleri ve bu yöntemlerin tespit edilmesinin neden kritik olduğunu inceleyeceğiz.

Emülatör ve Simülatörlerin Tespiti

Emülatörler ve simülatörler, bir bilgisayarın farklı bir cihazın donanımını ve yazılımını taklit etmesini sağlayan sanal ortamlardır. Geliştiriciler için vazgeçilmez bir test aracı olsalar da, saldırganlar tarafından otomatik bot saldırıları ve sahte hesap oluşturma faaliyetleri için yaygın olarak kullanılırlar. Gerçek bir fiziksel cihazda bulunmayan donanım ve yazılım izlerini analiz ederek bir uygulamanın sanal bir ortamda çalışıp çalışmadığını tespit etmek, bot trafiğini gerçek kullanıcıdan ayırmanın en temel adımlarından biridir.

Dinamik Enstrümantasyon Araçları: Kanca (Hooking) Tespiti

Kanca (Hooking), bir uygulamanın çalışma zamanında fonksiyonlarının arasına girerek veya iş mantığını değiştirerek onu manipüle etme tekniğidir. Bu yöntem, saldırganların şifreleme rutinlerini atlatmasına, hassas verileri bellekte okumasına veya ücretli özellikleri ücretsiz hale getirmesine olanak tanır.

Frida Framework ile Uygulama Mantığına Müdahale

Frida, geliştiricilerin ve güvenlik araştırmacılarının bir uygulamanın belleğine kod enjekte etmesini sağlayan güçlü bir dinamik enstrümantasyon aracıdır. Ancak saldırganlar tarafından API isteklerini manipüle etmek, güvenlik kontrollerini bypass etmek ve şifrelenmemiş verilere erişmek için kullanılır. Aktif bir Frida oturumunun tespiti, uygulamanın çalışma zamanında manipüle edilmeye çalışıldığının en net göstergesidir.

Xposed Framework ile İşletim Sistemi Seviyesinde Modifikasyon

Xposed, Android işletim sisteminin temel işlevlerini doğrudan değiştirmeye olanak tanıyan daha derin seviyeli bir çerçevedir. Saldırganlar, Xposed modülleri aracılığıyla SSL Pinning gibi güvenlik önlemlerini devre dışı bırakabilir veya uygulamanın cihaz kimliğini sahte verilerle değiştirebilir. Xposed’un varlığı, cihaz ortamının temelden tehlikeye atıldığını gösterir.

| Tehdit Vektörü | Açıklama | Saldırı Amacı | Device Trust Tespiti |

|---|---|---|---|

| Emülatör / Simülatör | Uygulamanın fiziksel bir cihaz yerine sanal ortamda çalıştırılması. | Bot çiftlikleri, sahte hesaplar, otomatik saldırılar. | Donanım ve sensör verilerini analiz ederek sanal ortamı tespit eder (CORE SDK). |

| Frida (Hooking) | Uygulamanın çalışma zamanındaki fonksiyonlarına müdahale etme. | Güvenlik kontrollerini atlatma, veri çalma, iş mantığını değiştirme. | Bellek taraması ve API kancalarını tespit ederek aktif müdahaleyi engeller (CORE SDK). |

| Xposed (Hooking) | İşletim sistemi seviyesinde kalıcı modifikasyonlar yapma. | SSL Pinning’i kırma, sistem genelinde sahtecilik yapma. | Sistem dosyalarını ve yüklü modülleri doğrulayarak ortam bütünlüğünü denetler (CORE SDK). |

| Debugger (Hata Ayıklayıcı) | Uygulamanın kod akışını adım adım izleme ve belleği okuma. | Tersine mühendislik, algoritma hırsızlığı, anahtar tespiti. | Aktif hata ayıklama oturumlarını ve ilgili süreçleri tespit eder (CORE SDK). |

Hata Ayıklayıcıların (Debugger) Kötüye Kullanımı ve Tespiti

Hata ayıklayıcılar (debugger), yazılım geliştirme sürecinin ayrılmaz bir parçasıdır. Ancak siber saldırganlar için bir uygulamanın iç mantığını anlamak, algoritmalarını çalmak ve güvenlik zafiyetlerini keşfetmek için kullanılan bir tersine mühendislik aracıdır. Bir uygulamanın bir hata ayıklayıcıya bağlı olarak çalıştığını tespit etmek, fikri mülkiyetin korunması ve hassas verilerin sızdırılmasının önlenmesi açısından hayati önem taşır.

Geliştirici Modu (Developer Mode) İstismarları ve Riskleri

Android cihazlardaki “Geliştirici Seçenekleri” modu, USB üzerinden hata ayıklama ve sahte konum bilgisi gibi gelişmiş özellikler sunar. Normal kullanıcılar için gereksiz olan bu mod, saldırganlar tarafından uygulamayı manipüle etmek ve güvenlik kontrollerini atlatmak için sıklıkla kötüye kullanılır. Geliştirici modunun aktif olması, potansiyel bir riskin habercisidir ve bu durumun tespit edilmesi güvenlik duruşunu güçlendirir.

Erişilebilirlik İzinlerinin Silah Olarak Kullanılması

Erişilebilirlik servisleri, engelli kullanıcılara yardımcı olmak amacıyla tasarlanmış güçlü işletim sistemi özellikleridir. Ancak kötü amaçlı yazılımlar, bu izinleri kullanıcı adına ekrana tıklamak, yazılanları kaydetmek (keylogging) veya ekranı okuyarak SMS ile gelen OTP şifrelerini çalmak için kullanabilir. Bu izinlerin şüpheli bir uygulama tarafından kullanıldığını tespit etmek, veri hırsızlığı ve dolandırıcılık girişimlerini engellemek için kritik bir savunma hattıdır.

Sanal Ortamların Neden Olduğu Kritik Güvenlik Zafiyetleri

Sanal ortamların ve dinamik analiz araçlarının kötüye kullanılması, sadece teorik bir risk değildir; doğrudan finansal kayıplara, veri ihlallerine ve marka itibarının zedelenmesine yol açan somut güvenlik zafiyetleri yaratır. Saldırganlar bu kontrollü ortamları, geleneksel güvenlik duvarlarını ve tespit mekanizmalarını kolayca aşan sofistike saldırılar düzenlemek için bir fırlatma rampası olarak kullanır.

Hesap Ele Geçirme (ATO) ve Oturum Çalma (Session Hijacking)

Saldırganlar, kanca (hooking) araçları kullanarak bir kullanıcının giriş bilgilerini veya oturum anahtarlarını (session tokens) doğrudan cihazın belleğinden çalabilir. Bu bilgilerle, kullanıcının hesabını tamamen ele geçirerek yetkisiz işlemler yapabilirler. Sanal ortamlar, bu tür saldırıları otomatize ederek binlerce hesabı aynı anda hedef almayı mümkün kılar.

Uygulama Klonlama ve Fikri Mülkiyet Hırsızlığı

Emülatörler ve hata ayıklayıcılar, bir uygulamanın kodunu, varlıklarını ve iş mantığını analiz etmek için ideal bir ortam sunar. Saldırganlar, uygulamanızı klonlayarak, reklam gelirlerini veya uygulama içi ödemeleri kendi hesaplarına yönlendiren sahte versiyonlar oluşturabilir. Bu durum, sadece finansal kayba değil, aynı zamanda fikri mülkiyetinizin çalınmasına da neden olur.

Finansal Verilerin ve Kişisel Bilgilerin (PII) Sızdırılması

Dinamik enstrümantasyon araçları, uygulama ile sunucu arasındaki şifreli iletişimi bile atlatabilir. Saldırganlar, veriler şifrelenmeden hemen önce veya şifreleri çözüldükten hemen sonra belleğe müdahale ederek kredi kartı bilgileri, kimlik numaraları gibi kişisel ve finansal verileri (PII) ele geçirebilir. Bu, kurumunuzu yasal ve finansal olarak büyük bir yükümlülük altına sokar.

API Uç Noktalarının Suistimal Edilmesi ve Bot Saldırıları

Uygulamanızın sunucu ile iletişim kurduğu API’ler, sanal ortamlarda çalışan botlar için birincil hedeftir. Saldırganlar, uygulamanızın API isteklerini taklit eden scriptler yazarak sisteminize sahte kullanıcılar kaydedebilir, stokları tüketebilir veya hizmet kalitesini düşüren hacimsel saldırılar düzenleyebilir. Bu, operasyonel maliyetleri artırır ve gerçek kullanıcı deneyimini olumsuz etkiler.

Ekran Kaplama (Overlay) Saldırıları ile Kullanıcı Etkileşiminin Manipülasyonu

Saldırganlar, uygulamanızın üzerinde şeffaf veya sahte bir katman (overlay) oluşturarak kullanıcıyı kandırabilir. Örneğin, kullanıcı “Gönder” butonuna tıkladığını düşünürken aslında arka planda görünmeyen bir “Onayla” butonuna tıklayarak farkında olmadan bir para transferini onaylayabilir. Erişilebilirlik servislerinin istismarı ile birleştiğinde bu saldırılar, kullanıcının cihazı üzerinde tam bir manipülasyon gücü sağlar.

Çözüm: Fraud.com “Device Trust” ile Çok Katmanlı Savunma Stratejisi

Sanal ortamların ve dinamik analiz araçlarının yarattığı karmaşık tehditler, tek bir güvenlik katmanıyla aşılamayacak kadar sofistikedir. Bu nedenle, cihazın donanımından uygulama koduna, ağ trafiğinden kullanıcı davranışına kadar her seviyede koruma sağlayan bütünleşik bir savunma stratejisi gereklidir. Bu noktada, İHS Teknoloji tarafından sunulan Fraud.com “Device Trust” platformu, modern tehditlere karşı çok katmanlı ve proaktif bir çözüm sunar.

İHS Teknoloji Tarafından Sunulan “Device Trust” Platformuna Genel Bakış

Device Trust, mobil ve web uygulamalarınızı cihaz seviyesinden API uç noktasına kadar koruyan bütünleşik bir güvenlik kalkanıdır. Sadece bilinen tehditleri değil, aynı zamanda root yetkisi olmadan çalışan sanal ortamları, dinamik analiz girişimlerini ve otomasyon araçlarını da tespit ederek saldırıyı henüz kullanıcı cihazındayken durdurur.

CORE SDK: Çalışma Zamanı Korumasının Temel Taşı

Device Trust’ın temelini oluşturan CORE SDK, uygulamanızın çalıştığı ortamın güvenliğini ve bütünlüğünü garanti altına alır. Sanal tehditlere karşı ilk savunma hattını oluşturur.

Emülatör, Root ve Jailbreak Tespiti

CORE SDK, geleneksel root ve jailbreak kontrollerinin yanı sıra, uygulamanın bir emülatör veya simülatör gibi sanal bir ortamda çalışıp çalışmadığını gelişmiş donanım ve yazılım analizleriyle tespit eder. Bu, bot çiftliklerinden gelen sahte trafiği kaynağında engeller.

Hooking ve Debugger Tespiti ile Dinamik Analizin Engellenmesi

Platform, Frida ve Xposed gibi kanca (hooking) çerçevelerinin veya aktif bir hata ayıklayıcı (debugger) oturumunun varlığını gerçek zamanlı olarak algılar. Bu sayede, saldırganların uygulamanızın iş mantığını değiştirmesini veya bellekteki hassas verileri okumasını proaktif olarak önler.

Manipülasyon Tespiti (Anti-Tampering) ile Uygulama Bütünlüğünün Korunması

Uygulamanızın dijital imzasını, paket adını ve kurulum kaynağını sürekli olarak doğrulayarak kod bütünlüğünü sağlar. Uygulamanın klonlanması, modifiye edilmesi veya korsan bir sürümünün oluşturulması gibi manipülasyon girişimlerini anında tespit ederek fikri mülkiyetinizi korur.

| SDK Paketi | Odak Alanı | Sanal Ortam Tehditlerine Karşı Rolü |

|---|---|---|

| CORE SDK | Çalışma Zamanı ve Ortam Güvenliği | Emülatör, debugger, root ve hooking gibi dinamik analiz araçlarını doğrudan cihaz üzerinde tespit eder ve raporlar. İlk savunma hattıdır. |

| ZERO SDK | Kimlik, Oturum ve API Güvenliği | CORE SDK’dan gelen sinyalleri kullanarak her API isteği için bir Dinamik Risk Skoru üretir. Sanal bir ortam tespit edildiğinde işlemi bloke eder veya ek doğrulama ister. |

ZERO SDK: Donanım Tabanlı Güven ve API Koruması

CORE SDK ortamı güvence altına alırken, ZERO SDK bu güveni her bir API isteğine taşıyarak kimlik ve işlem güvenliğini sağlar.

Donanım Tabanlı Mobil Parmak İzi ile Cihazın Benzersiz Kimliklendirilmesi

ZERO SDK, cihazın işlemci, sensör gibi donanım karakteristiklerinden türetilen ve uygulama silinse bile değişmeyen benzersiz bir parmak izi oluşturur. Bu sayede, sanal cihazların kolayca taklit edebileceği yazılımsal kimliklerin aksine, manipülasyona dirençli gerçek bir cihaz kimliği sağlar.

Dinamik Risk Skoru ile Sanal ve Riskli Ortamların Puanlanması

Her API çağrısında, CORE SDK tarafından tespit edilen emülatör, root veya debugger gibi risk sinyalleri ZERO SDK tarafından analiz edilir. Bu verilerle anlık bir risk skoru oluşturulur. Yüksek riskli olarak puanlanan bir ortamdan gelen istekler (örneğin, bir emülatörden gelen finansal işlem talebi) otomatik olarak reddedilebilir.

CORE Paket Doğrulaması ile Savunma Mekanizmalarının Bypass Edilmesinin Önlenmesi

ZERO SDK, her API isteğinde, cihazdaki CORE SDK modülünün aktif ve manipüle edilmemiş olduğunu kriptografik olarak doğrular. Eğer bir saldırgan, çalışma zamanı kontrollerini atlatmak için CORE modülünü devre dışı bırakmaya çalışırsa, ZERO bunu bir anomali olarak algılar ve API isteğini bloke eder. Bu özellik, savunma katmanlarının bir bütün olarak çalışmasını garanti eder.

Web Platformlarında Sanalizasyon ve Otomasyon Tehditleri

Sanalizasyon ve otomasyon tehditleri sadece mobil uygulamalarla sınırlı değildir. Web platformları, özellikle API’ler, botlar, veri kazıyıcılar ve otomasyon çerçeveleri için popüler hedeflerdir. Saldırganlar, tarayıcıları otomatikleştirerek sahte hesaplar oluşturur, fiyatları kazır, stokları tüketir veya kimlik bilgisi doldurma (credential stuffing) saldırıları düzenler.

Tarayıcı Otomasyon Çerçeveleri (Selenium, Puppeteer) ve Başsız (Headless) Tarayıcılar

Selenium ve Puppeteer gibi araçlar, geliştiricilerin web sitelerini test etmelerini sağlayan güçlü otomasyon çerçeveleridir. Ancak saldırganlar bu araçları, insan davranışını taklit eden ve CAPTCHA gibi geleneksel bot tespit mekanizmalarını atlatabilen sofistike botlar oluşturmak için kullanır. Başsız (headless) tarayıcılar ise grafik arayüz olmadan arka planda çalışarak bu saldırıları ölçeklendirmeyi kolaylaştırır.

Geliştirici Araçları (DevTools) ile Tersine Mühendislik Girişimleri

Tüm modern tarayıcılarda bulunan geliştirici araçları (DevTools), saldırganların web uygulamanızın kaynak kodunu incelemesi, ağ isteklerini analiz etmesi ve güvenlik mantığını çözmesi için bir kapı aralar. Bu araçlar, API’lerinizin nasıl çalıştığını anlamak ve bunları suistimal edecek scriptler yazmak için kullanılır.

“Device Trust” WEB: WebAssembly (Wasm) Tabanlı Koruma

Device Trust’ın WEB çözümü, bu modern web tehditlerine karşı koymak için tasarlanmıştır. Geleneksel JavaScript tabanlı çözümlerin aksine, manipülasyonu ve tersine mühendisliği çok daha zor olan WebAssembly (Wasm) teknolojisinden güç alır.

Bot ve Veri Kazıyıcı (Scraper) Engelleme

Device Trust WEB, tarayıcı davranışını ve ortam özelliklerini derinlemesine analiz ederek Selenium gibi otomasyon araçlarını ve veri kazıyıcıları (scrapers) anında tespit eder. Kullanıcı deneyimini bozan CAPTCHA’lara ihtiyaç duymadan, sadece şüpheli ve otomatik trafiği arka planda sessizce engeller.

Geliştirici Araçları ve Gizli Mod (Incognito) Tespiti

Platform, geliştirici araçlarının açılması veya bir oturumun kimliği gizlemeye yönelik gizli modda (Incognito) başlatılması gibi şüpheli aktiviteleri algılayabilir. Bu sinyaller, risk analizine dahil edilerek potansiyel bir saldırı girişimini erkenden işaret eder.

İşlem Bütünlüğü ile API’lerin Otomatik Saldırılara Karşı Korunması

Her API isteği, tarayıcının benzersiz parmak izini ve tehdit verilerini içeren kriptografik bir imza ile mühürlenir. Bu, isteğin bir bot tarafından değil, güvenlik ajanı çalışan meşru bir tarayıcıdan geldiğini kanıtlar. Bu sayede API’leriniz, kimlik bilgisi doldurma ve diğer otomatik suistimallere karşı korunur.

Sanal Ortam Tespiti ve Manipülasyon Engelleme İçin Neden İHS Teknoloji’yi Tercih Etmelisiniz?

Siber tehditlerin sürekli evrildiği bir dünyada, sanal ortamları ve dinamik manipülasyon girişimlerini tespit etmek, standart güvenlik önlemlerinin ötesinde bir uzmanlık ve teknoloji gerektirir. Fraud.com’un global tecrübesiyle desteklenen İHS Teknoloji, bu zorlu mücadelede kurumların ihtiyaç duyduğu bütünleşik, proaktif ve geleceğe dönük dolandırıcılık tespit ve önleme çözümlerini sunar.

Geniş Tehdit Yelpazesine Karşı Uçtan Uca Bütünleşik Koruma

Device Trust, sadece root veya emülatör tespiti yapmakla kalmaz; hooking, debugging, kod manipülasyonu, bot saldırıları ve API suistimalleri gibi geniş bir tehdit yelpazesine karşı tek bir platform üzerinden koruma sağlar. Bu bütünleşik yaklaşım, güvenlik altyapınızı basitleştirir ve savunma katmanları arasında boşluk kalmamasını sağlar.

Donanım Seviyesinde Parmak İzi ile Yazılımsal Aldatmacalara Karşı Üstün Güvenlik

Saldırganların kolayca manipüle edebileceği yazılımsal kimliklerin aksine, Device Trust’ın donanım tabanlı parmak izi teknolojisi, cihazın gerçek ve değişmez kimliğini esas alır. Bu, uygulama silinip yeniden yüklense veya ortam sanallaştırılsa bile, cihazın kimliğinin güvenilir bir şekilde doğrulanmasını sağlar.

Gerçek Zamanlı Tespit ve Dinamik Risk Analizi ile Proaktif Savunma

Device Trust, tehditleri pasif bir şekilde raporlamak yerine, her işlem anında dinamik bir risk analizi yapar. Emülatör, debugger veya hooking gibi bir risk tespit edildiğinde, bu bilgi anında risk skoruna yansıtılır ve şüpheli işlemler daha gerçekleşmeden, proaktif olarak bloke edilebilir. Bu yaklaşım, dolandırıcılıkla gerçek zamanlı mücadele imkanı sunar.

Mobil ve Web Kanallarında Tutarlı ve Kapsamlı Güvenlik Mimarisi

Saldırganlar genellikle en zayıf halkayı hedefler. Device Trust, hem mobil uygulamalarınız hem de web platformlarınız için tutarlı bir güvenlik standardı sunar. WebAssembly tabanlı web koruması ve çok katmanlı mobil SDK’ları sayesinde, tüm dijital kanallarınızda aynı üst düzey güvenlik mimarisini uygulayarak kapsamlı bir koruma sağlarsınız.

Fraud.com Global Gücü ve İHS Teknoloji’nin Yerel Uzmanlığı

İHS Teknoloji, Fraud.com’un küresel ölçekte kanıtlanmış, milyarlarca işlemi koruyan gelişmiş teknolojisini yerel pazarın ihtiyaçları ve regülasyonlarına uygun uzmanlıkla birleştirir. Bu, kurumunuzun hem en son teknolojiye sahip olmasını hem de yerel destek ve danışmanlık hizmetlerinden faydalanmasını garanti eder.